DDoS-атаки (от англ. Distributed Denial of Service, или «Распределенный отказ в обслуживании») — это хакерская атака с целью вызвать проблемы с открытием сайта.

Атаки типа «Отказ в обслуживании» в основном используются для выведения из строя публичных сайтов. Обычно это сайты крупных государственных органов, банковских и коммерческих структур.

В России инициаторы и участники DDoS-атак наказываются Уголовным кодексом по 272-й статье, которая предусматривает штраф до 500 тысяч рублей либо реальное лишение свободы сроком до семи лет.

Как узнать что сайт ддосят?

Если атака не является скрытой, ее просто опознать по ряду признаков:

- Недоступность сайта целиком.

- Недоступность сайта частично (определенных страниц).

- Некорректный ответ страницы.

- Слишком долгая загрузка страницы.

- Некорректная работа функций сайта, объектов на странице.

Теневые DDoS-атаки определяются при помощи качественного и количественного анализа входящего трафика, который организуется на сетевой стороне.

Зачем заказывают DDoS-атаки

Существуют самые разнообразные сценарии заказа хакерских атак. Вот самые очевидные случаи:

- Один человек. Преследует исключительно собственные цели. Например, месть какой-либо компании или бренду.

- Группа людей. Преследуют цель сделать сайт недоступным и выкинуть его из поисковой выдачи. Например, атака на конкурента.

- Один или группа заказчиков. Преследуют цель получения денежных средств от жертвы.

- Один заказчик. Цель — полностью избавиться от сайта конкурента и сделать его недоступным на максимально продолжительный период времени.

Также их используют для политических протестов и просто для развлечения.

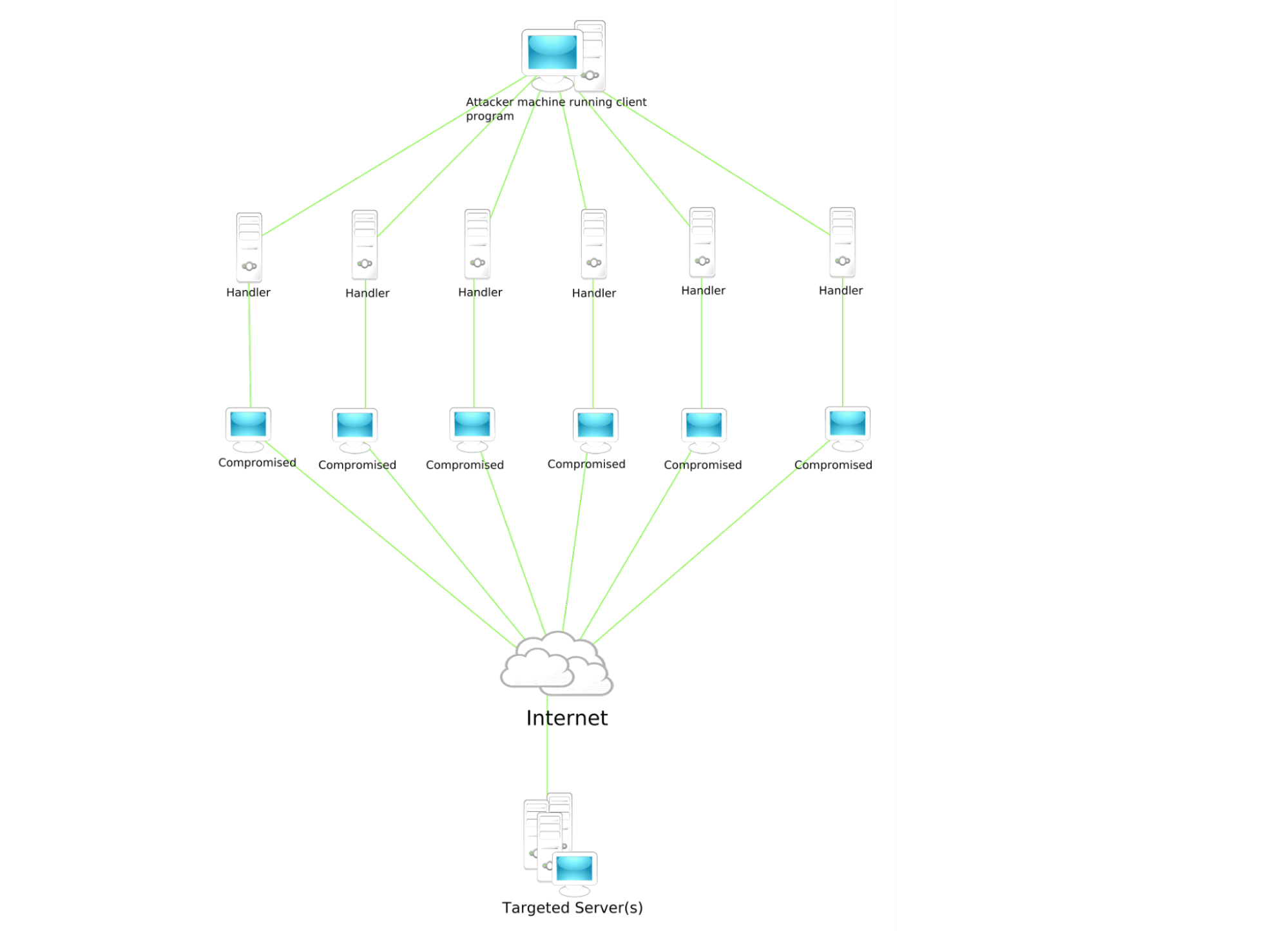

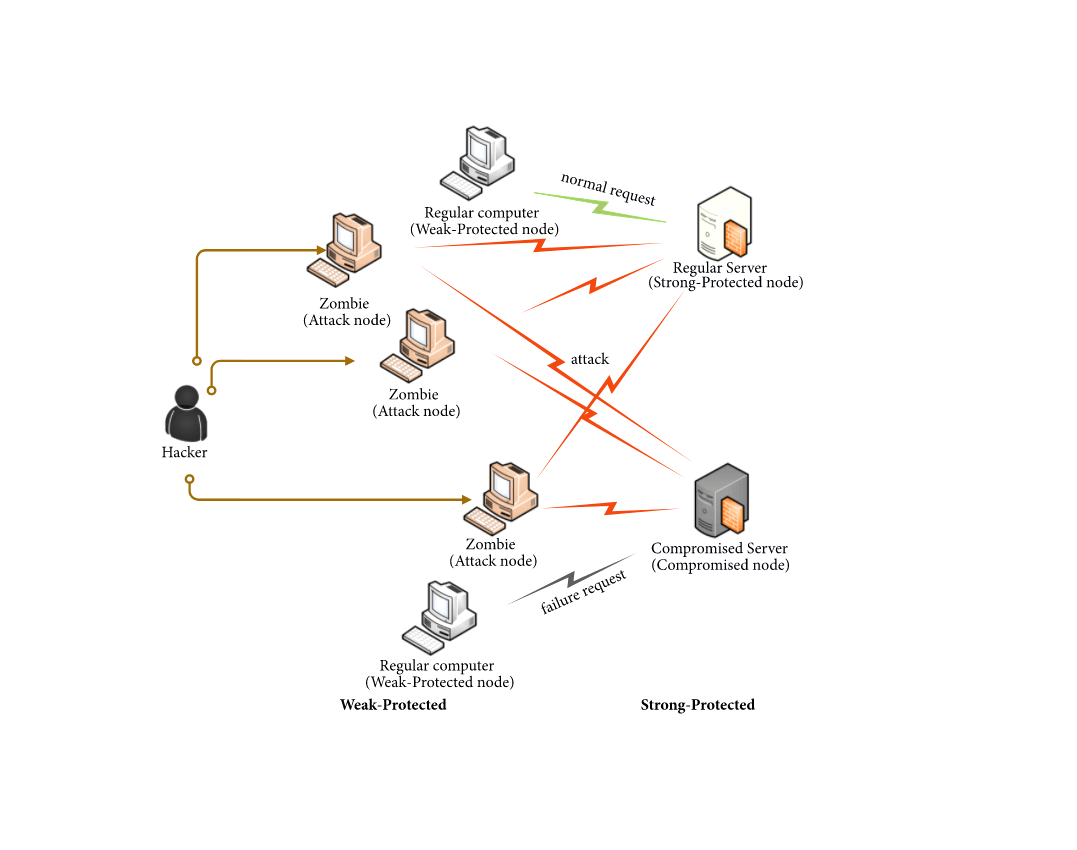

Как строится типичная DDoS-атака

- Обнаружение незащищенных узлов в сети. Делается это при помощи массовой отправки сценарных запросов.

- Вторжение первоначальное (атака). Выполняется только на незащищенные (максимально уязвимые) узлы. Цель: взять под контроль как можно больше компьютеров и установить на них вирусы-трояны.

- Отправка запросов. Теперь захваченные компьютеры используются для отправки запросов на главный компьютер.

У такого сценария есть множество вариантов. О них и пойдет речь далее.

Какие виды и типы DDoS-атак существуют в 2022 году

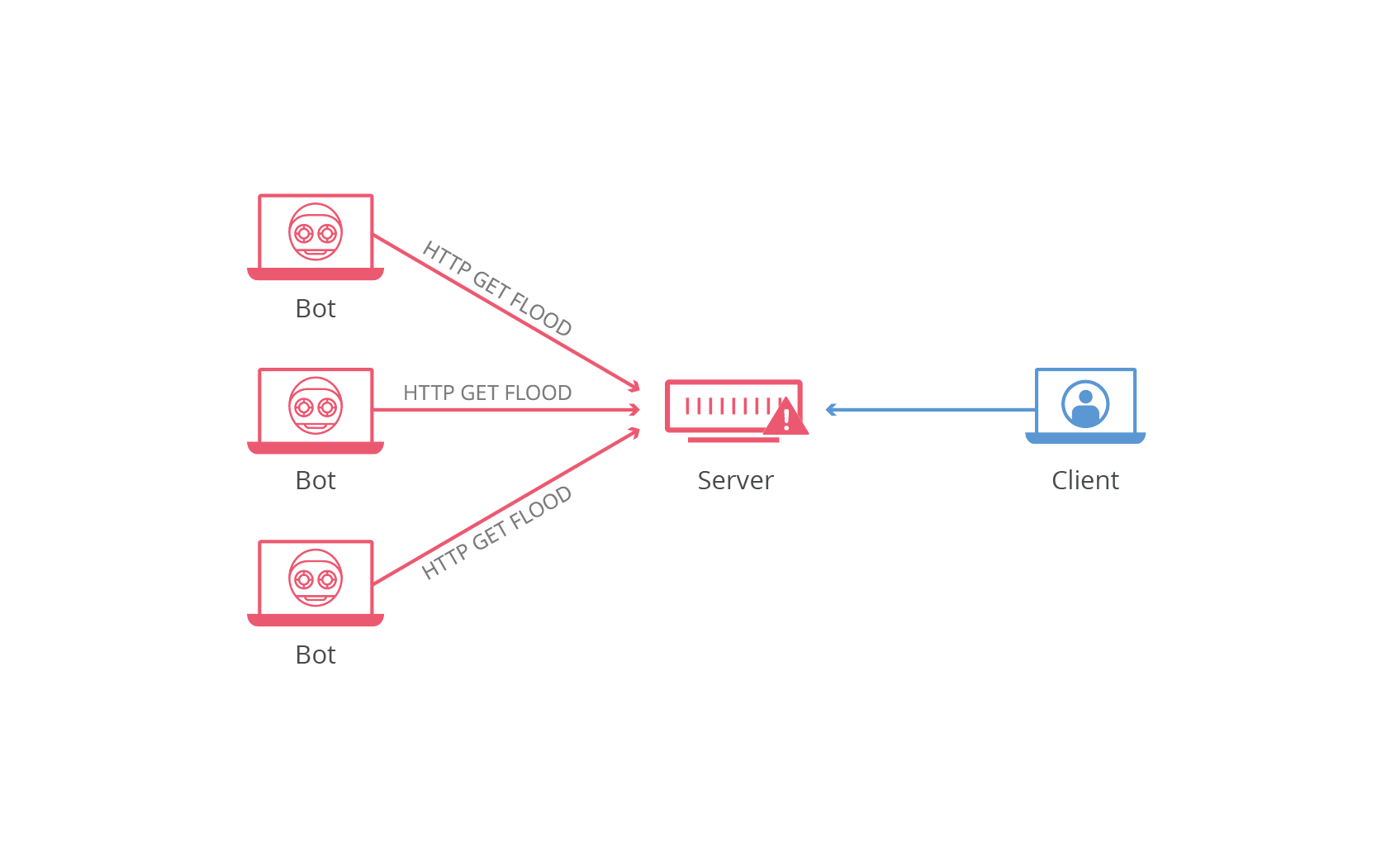

HTTP-флуд

Это стандартные запросы в заголовке, но они отлично выводят из строя неподготовленные и незащищенные сайты. Суть атаки состоит в том, что злоумышленник отправляет большое количество пакетов с сильными изменениями заголовков. Вычислительная система «клиент-сервер» приступает к их расшифровке, но количество пакетов не снижается. На расшифровку нужно время, а количество пакетов только растет: в итоге происходит коллапс и сайт становится недоступным.

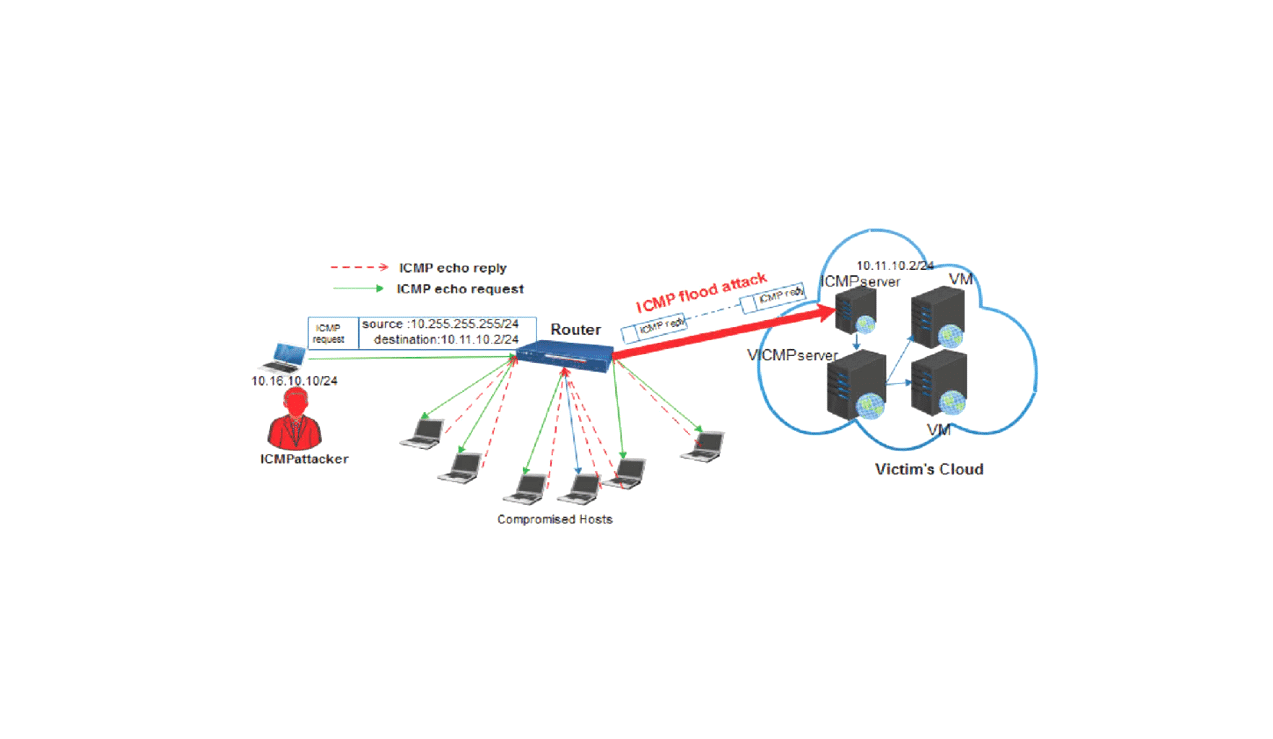

ICMP-флуд

Также известен как Smurf. Злоумышленник посылает запрос типа ping, параллельно происходит отправка подмененного ICMP (сетевой протокол, принадлежащий к стеку TCP/IP). Далее адрес злоумышленника подменяется на адрес атакуемого компьютера. При этом ping начинают отправлять все соответствующие узлы. Пример: 300 узлов, благодаря ICMP и бустерной сети, будут усилены в 300 раз.

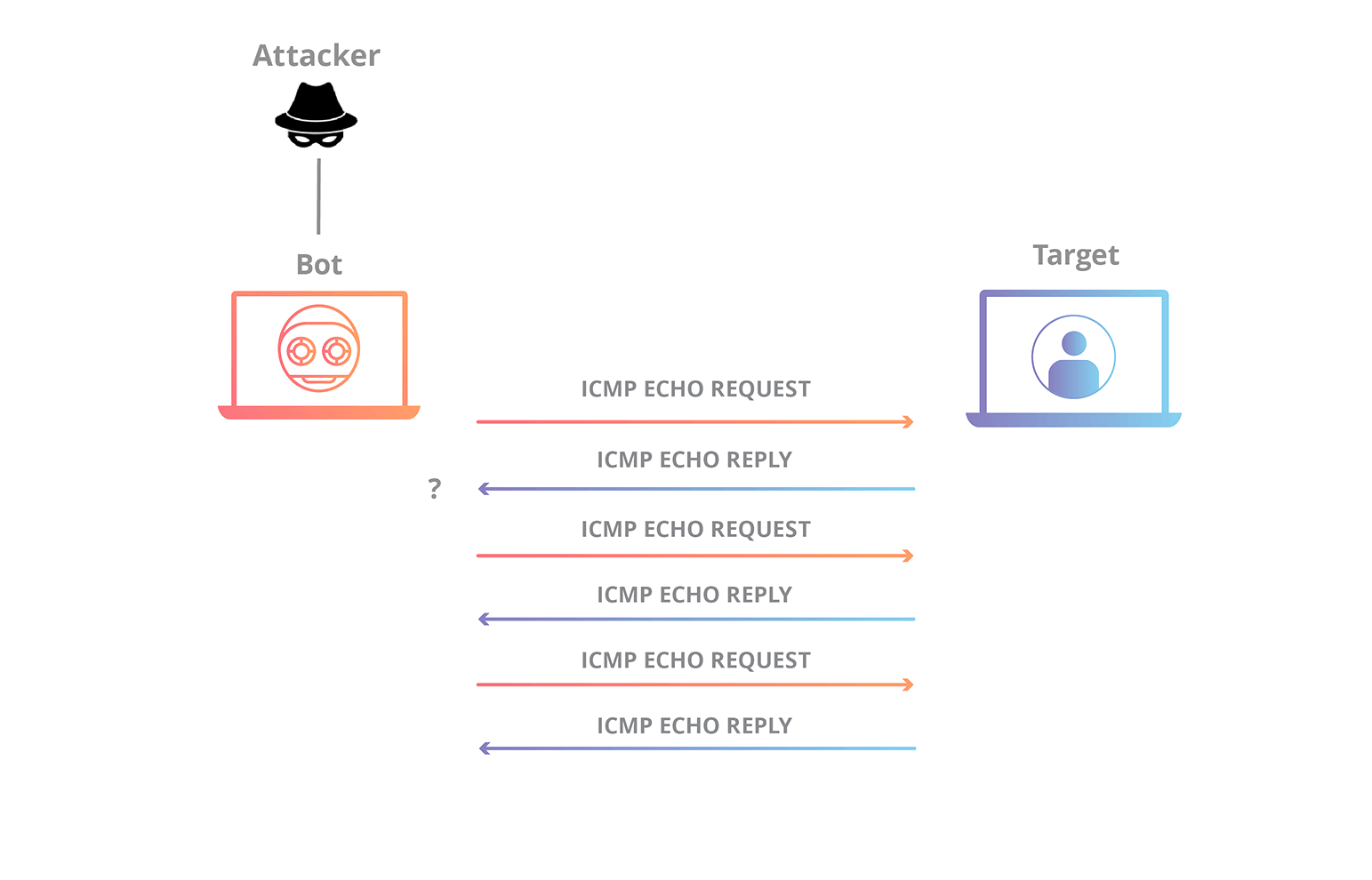

Ping-flood — разновидность ICMP-флуд. Очень похож на предыдущий вид атаки, но разница в том, что ping-flood можно выполнить даже без специального ПО. Злоумышленник отправляет на атакуемый сервер эхо-пакеты, которые идут с IP очень широких диапазонов. Вычислительная способность сервера заметно снижается, так как пропускная способность подвергается серьезному испытанию. Сайт становится недоступным.

APDoS

Или «Расширенная постоянная DoS атака» (от англ. Advanced Persistent DoS ). Кроме уже знакомого нам HTTP-флуда, APDoS задействует и другие методы, например, SYN-спам. APDoS может сочетать эти техники, чтобы отправлять на атакуемый сервер тысячи, сотни тысяч и миллионы запросов. Главное отличие Advanced Persistent DoS от других методик — постоянное изменение и комбинирование нескольких видов атак, чтобы сервер не смог вовремя идентифицировать атаку и решить проблему.

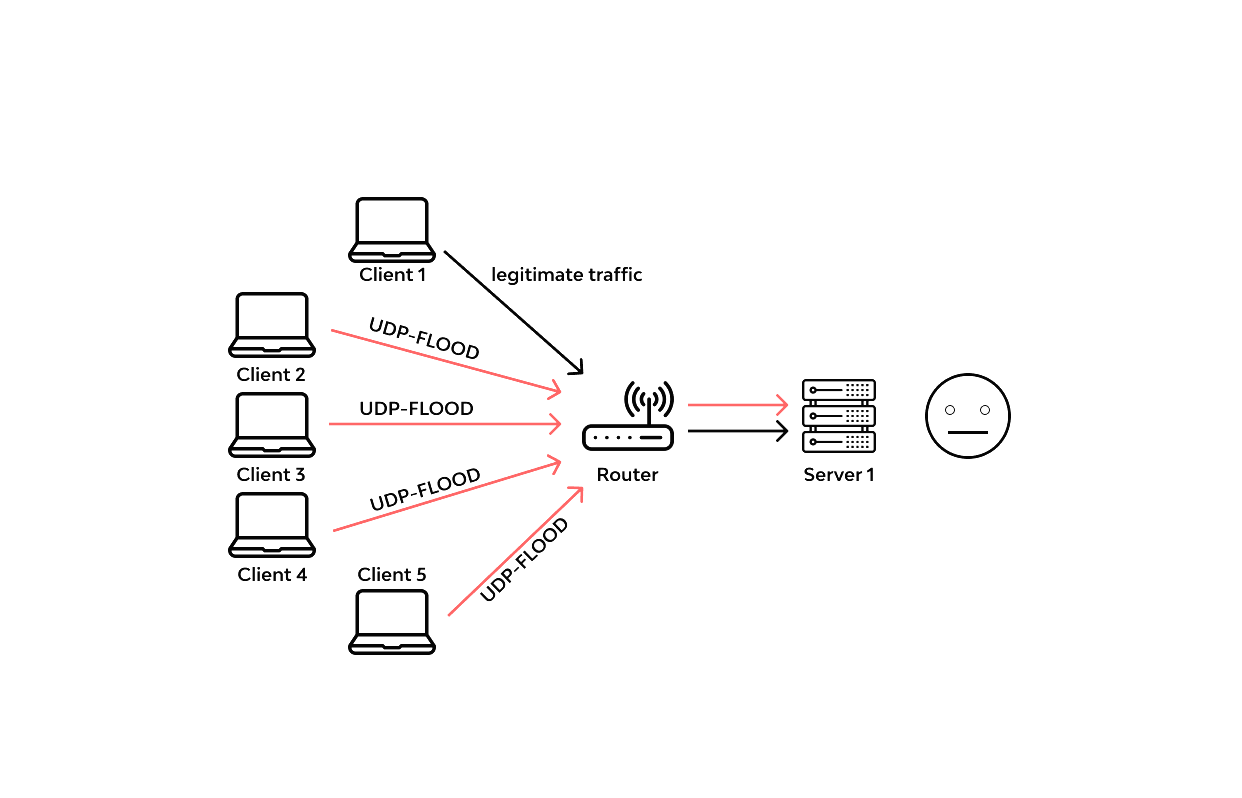

UDP-флуд

Также известен как Fraggle. По своему действию полностью идентичен методике ICMP-флуда. Единственное отличие — в типе пакета. В случае UDP-флуда отправляется одноименный UDP-пакет. Схема такая: на 7-й порт хакер посылает echo-команды. Далее происходит подмена IP хакера на IP атакуемого компьютера. Полоса пропускания перегружается из-за огромного количества ответов. Сайт становится полностью недоступным.

7-й порт — echo-служба. Она устарела из-за echo на ICMP. Смысл 7-о порта: он повторяет все, что ему отправляется. Эту функцию как раз и используют хакеры в атаках Smurf / Fraggle

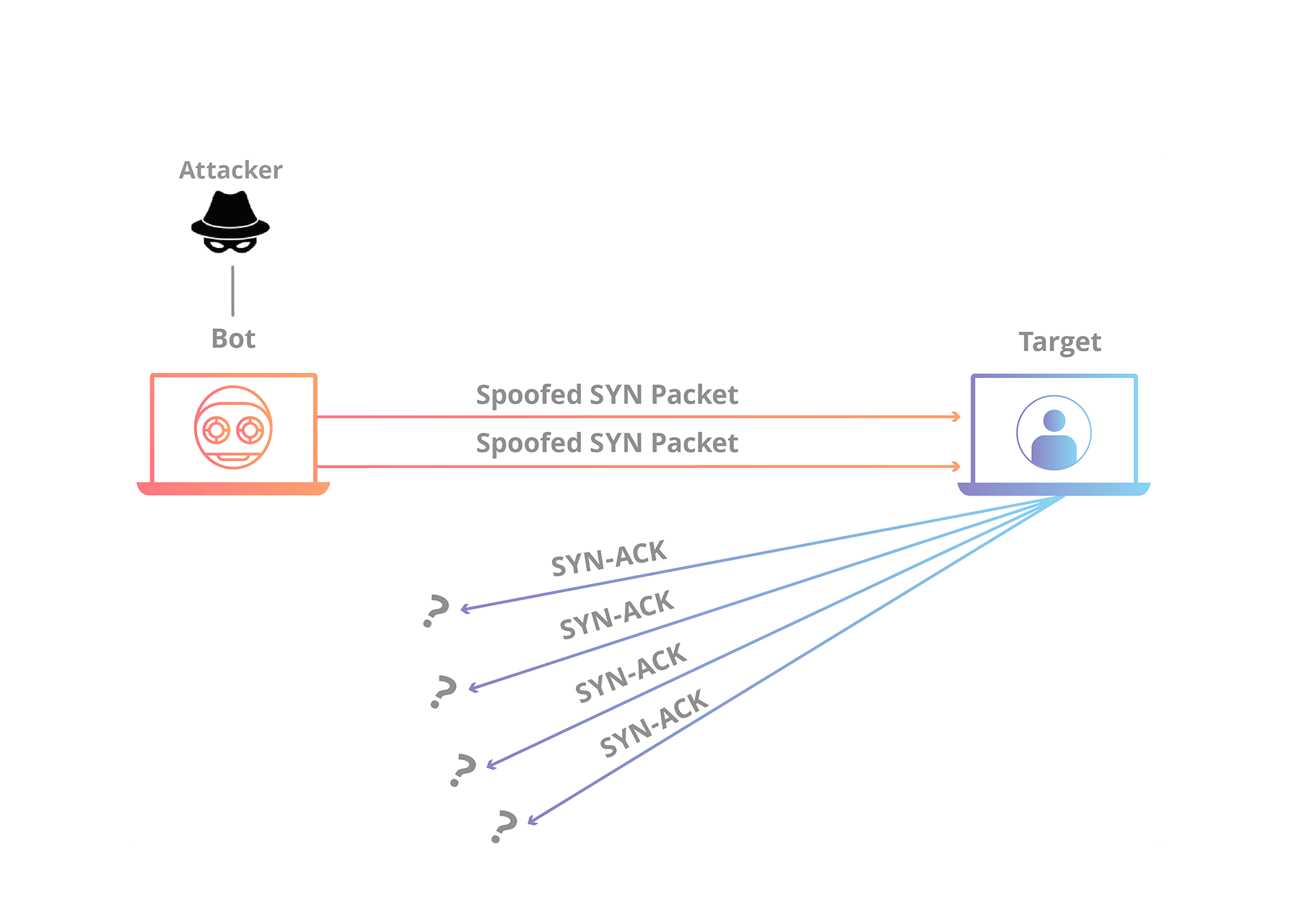

SYN-флуд

Заключается в установке так называемых полуоткрытых соединений. Методика все та же: отправка очень большого количества SYN (TCP-флаг, или синхронизация номеров последовательности) на атакуемый сервер.

Разница с UDP-флудом состоит в последующем поведении системы. После того как сервер получил SYN, он обязательно отвечает отправкой подтверждающих флагов SYN+ACK. Но злоумышленник игнорирует этот этап, и полуоткрытое соединение так и остается незавершенным, пока не наступит тайм-аут. Естественно, за это время колоссально увеличивается очередь ожидающих и в итоге система оказывается неработоспособной.

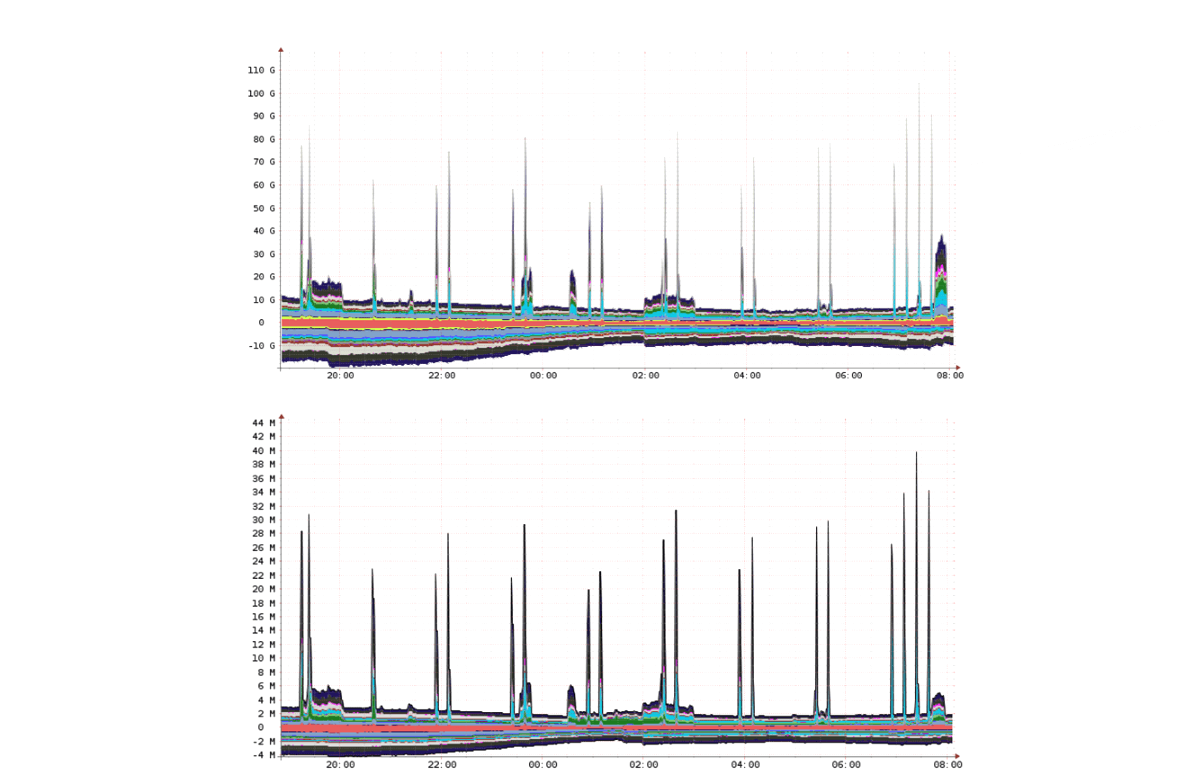

Pulse Wave

Этот вид атак можно опознать через анализ график входящего трафика. Pulse Wave отличается характерными скачкообразными нарастаниями, которые визуально напоминают пилу:

Казалось бы, определить такой трафик несложно — даже по формальным признакам, но на практике сделать это не удается.

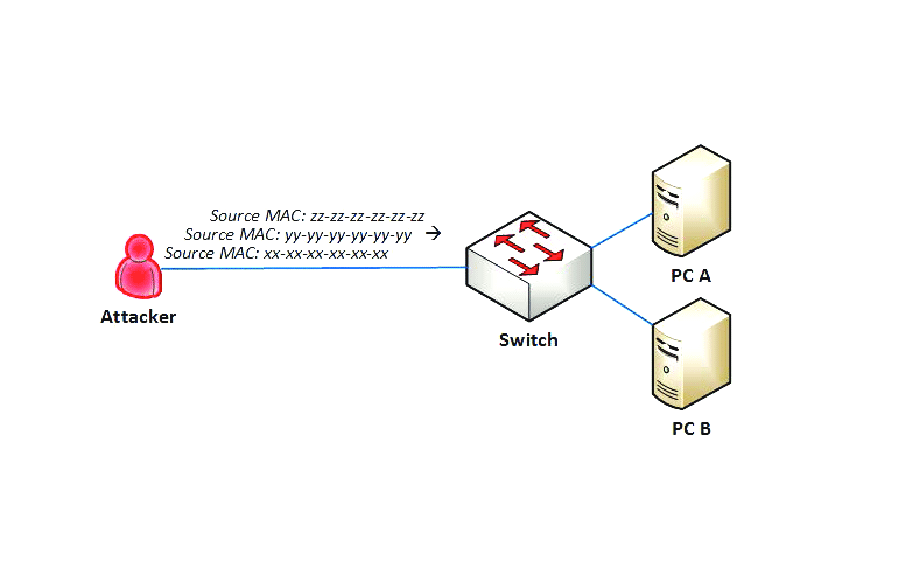

Флуд в MAC

У каждого сетевого устройства есть собственный, уникальный MAC — уникальный ID, который автоматически соотносится с каждой единицей Ethernet-оборудования. Коммутаторы интерпретируют такие адреса самостоятельно и ресурсы выделяют для каждого из них по отдельности. Цель хакера — перегрузить таблицу MAC-адресов. Отправка большого количества запросов приводит к исчерпанию памяти коммутатора. Ресурсы и производительность системы снижаются до 0.

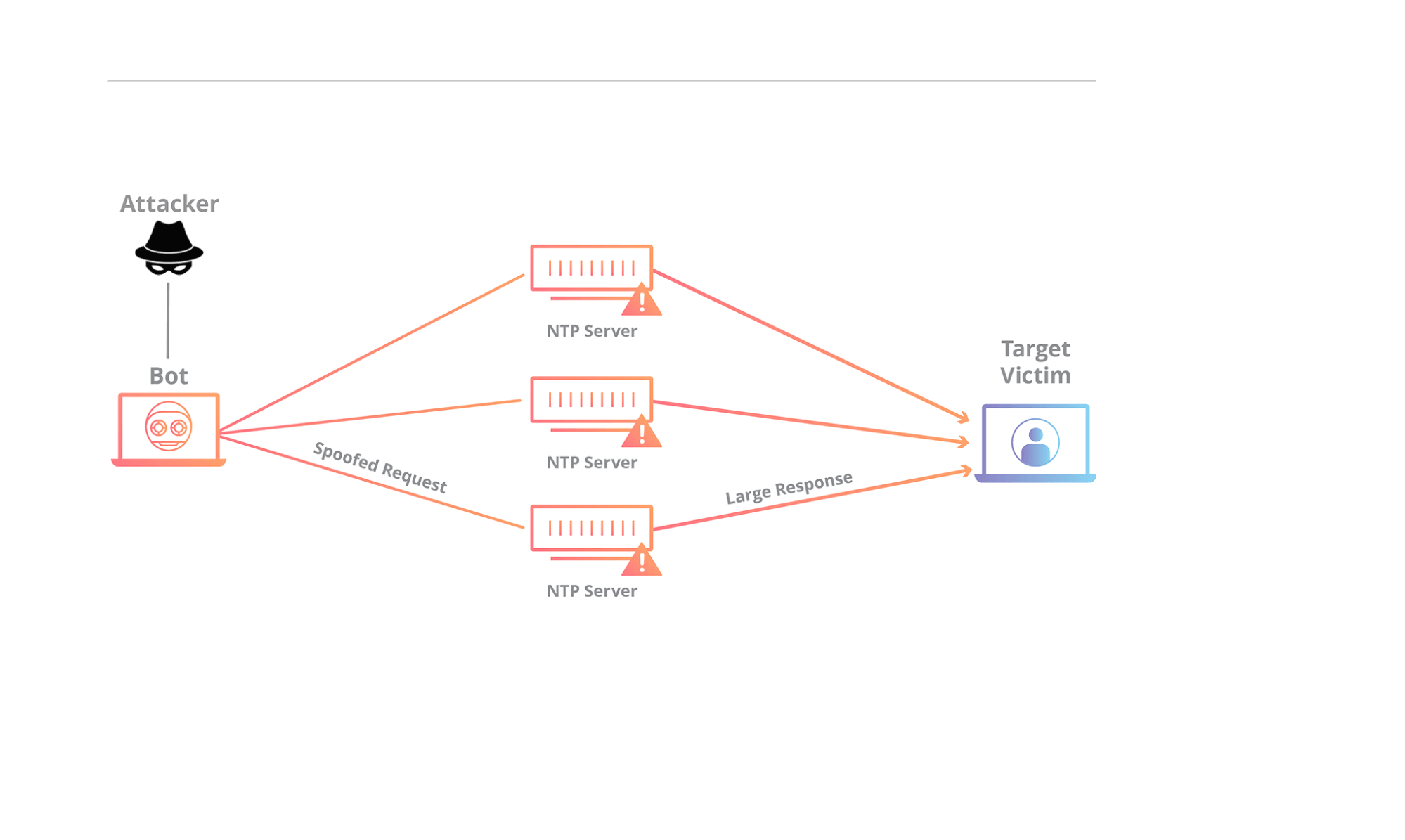

Атака на NTP

Заключается в использовании так называемых серверов публичного времени по NTP (от англ. Network Time Protocol, или сетевой временный протокол). Сейчас эта уязвимость хорошо известна, но в 13-14-х годах NTP-атаки наделали много шума: через эту уязвимость организовывалось множество атак на сайты крупного бизнеса и государственных структур.

Логика атак на NTP заключается в подмене IP: мошенники отправляют на сервер огромное количество запросов. Сервер, как обычно, должен сделать UDP-ответ на каждый такой запрос. Но так как IP был подменен, суммарное количество таких ответов растет в геометрической прогрессии. В итоге сервер оказывается «обездвижен».

UDP — коммуникационный протокол, используемый для сверхчувствительных данных (видео или поиск DNS). Увеличивает производительность связи, но может создавать уязвимости и терять пакеты в процессе использования

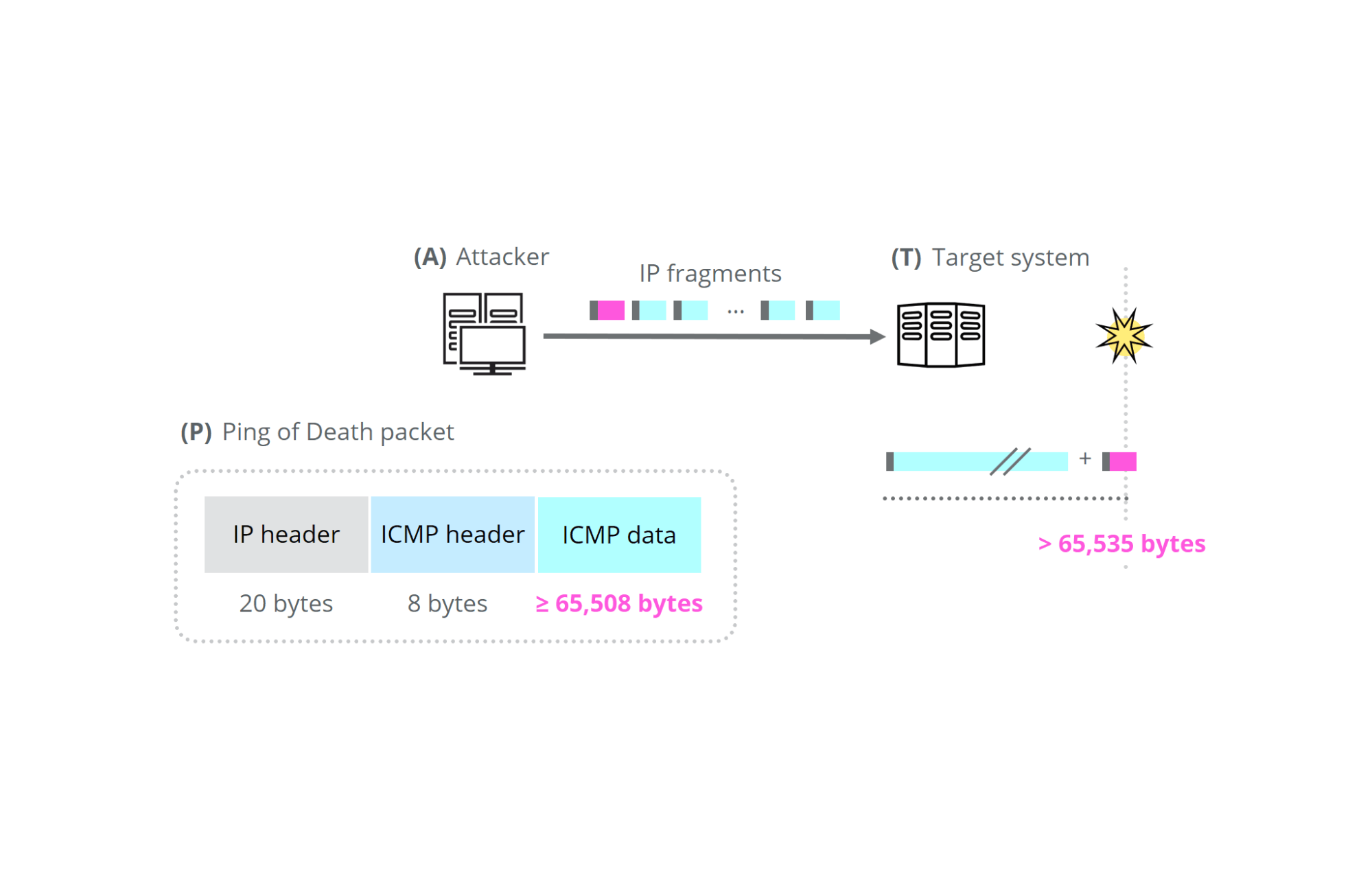

Ping of Death

Старая техника, связанная с обработкой исключений в программном коде. Сейчас Ping of Death уже не используется злоумышленниками, потому что в 2022 году пропускная способность публичных и частных сетей многократно увеличилась. Суть: злоумышленник отправлял большое количество пингов, при этом задействовались сразу несколько видов протоколов. Итог: сервер переставал отвечать и перегружался.

Slowloris

Этот тип атак похож на уже рассмотренный нами SYN-флуд, но в этом случае полуоткрытыми остаются не отдельные соединения, а сразу все подключение к определенному серверу. Затем такое соединение оставляется открытым как можно дольше, после происходит копирование полуоткрытого соединения. В итоге вместо одного появляются тысячи и сотни тысяч подключений — на основе того самого первоначального целевого соединения. Естественно, сервер будет завершать подобные подключения по установленному таймауту, а это займет очень большое количество времени.

Подытожим самые частые сценарии DDoS-атак:

- Корневые серверы DNS + ПО, установленное на таких серверах и нахождение в таких программах дыр.

- Все методики, связанные с переполнением пропускной способности или флудом.

- Эксплойты. Самописные решения злоумышленников, которые позволяют атаковать самые сложные сетевые системы. Эксплойты возможны из-за формальных ошибок в коде. Самые частые сценарии таких ошибок: необрабатываемый сценарий, запрос к некорректному участку адресного пространства, инициализация некорректной инструкции. Например, обращение по null-адресу (адресу, который не существует). Технику эксплойтов используют опытные хакеры, так как нужно писать код.

-

Недостаток производительности и недостаток вычислительных ресурсов. Самые частые сценарии этой категории:

- атака второго рода (злоумышленник заставляет серверную защиту отклонять все валидные обращения, подменяя их статус на вредоносный);

- отправка ненасыщенных пакетов;

- недостаточная проверка пользовательских данных;

- флуд-файлы регистрации (log-файлы);

- доступ к CGI с дальнейшим созданием скрипта.

Другие сценарии атак на основе формальных ошибок в коде: переполнение буфера, обработка исключений.

CGI — «интерфейс общего шлюза» — стандарт интерфейса, используемого внешним веб-приложением для соединения с сервером.

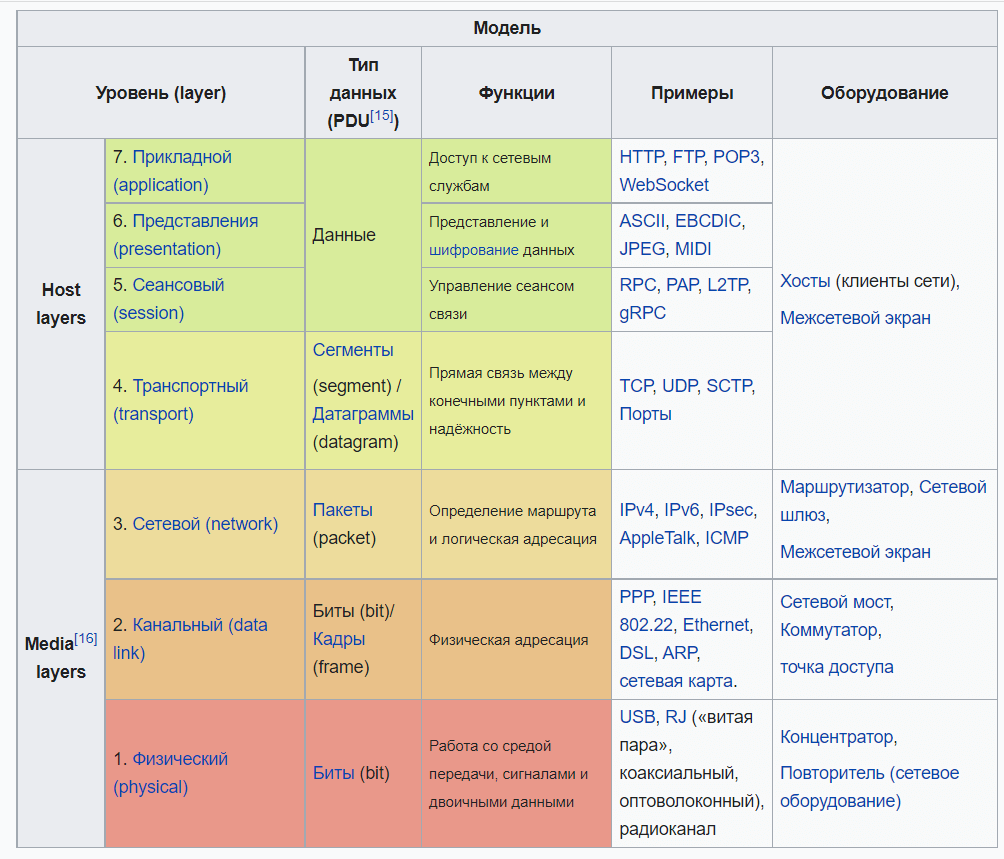

На каком уровне может произойти DDoS-атака

Чтобы понять особенность DDoS-атак, нужно рассмотреть уровни, на которых она может произойти. Для этого нужно углубиться в модель OSI.

Сетевая модель OSI — это действующая модель стека протоколов OSI и ISO. Благодаря ней разнотипные сетевые устройства могут обмениваться данными.

В интернете сегодня используется семиуровневая сетевая модель OSI:

- На первом (физическом) уровне может происходить разрушение физических ресурсов с дальнейшим выходом из строя части сетевой инфраструктуры.

- На втором уровне (канал) может происходить блокировка портов путем отправки большого количества пакетов.

- На третьем уровне (сетевом) может происходить уменьшение пропускной способности сетевой инфраструктуры с последующей вероятной перегрузкой.

- На четвертом уровне (транспортном) может происходить перегрузка канала по числу возможных соединений или по другим показателям.

- На пятом уровне (сеансовый) может теряться функциональность оборудования. Например, сетевой коммутатор может стать неуправляемым, так как происходит атака непосредственно на telnet — сетевой протокол, используемый для виртуального доступа к компьютеру и для обеспечения двустороннего, совместного и текстового канала связи между двумя машинами.

- На шестом уровне (представление) может затрагиваться SSL. Например, все SSL-подключения перестают опознаваться, следует перезагрузка системы, но проблема не решается.

- На седьмом уровне (приложение) сервер может потерять вычислительную мощность, серверные ресурсы станут бесполезными.

Хакерская атака типа «Отказ в обслуживании» может происходить на любом уровне этой модели. Мы дадим несколько сценариев воздействия DDoS-атаки для каждого уровня OSL:

Главные данные: биты. Пример: любые DOS-атаки.

DoS — то же самое, что и DDoS (атака типа отказа в обслуживании). Разница в том, что DoS-атака осуществляется с одного хоста, а DDoS — с нескольких.

Главные данные: кадры. Пример: флуд в MAC.

Главные данные: сетевые пакеты. Пример: атака в ICMP.

Главные данные: сегменты. Пример: SYN и его разновидности.12

Главные данные: сами данные. Пример: каноническая DOS-атака на сервер telnet.

Главные данные: сами данные. Пример: DoS-атака с использованием поддельных SSL-запросов.

Главные данные: сами данные. Пример: GET и POST запросы в HTTP, например — PDF GET.

Как защититься от DDos-атак?

В 2022 году способов защиты предостаточно. Есть инструменты универсального действия, например CloudFlare, есть сложные брандмауэрные защиты на уровне сетевых приложений. Несмотря на такие разработки, 100 % защиты все еще не придумано.

Есть 5 подходов к построению сетевой инфраструктуры, которые позволят защитить ваш сайт от DDoS-атак:

- Масштабируемость вычислительных возможностей сервера. Атака на перегруз производительности сервера и пропускную способность подключения — два самых распространенных сценария DDoS-активностей. Решение: выбирать облачные серверы, чтобы гибко менять производительность системы исходя из текущих потребностей.

- Локализация точек атаки и уменьшение их числа. Чем меньше зон вы оставите открытыми для злоумышленника, тем эффективнее будет защита сайта. Обязательно внедрите Elastic Load Balancing (или другой балансировщик сетевой нагрузки) и ACL (network access control list).

Сетевой ACL используется для фильтрации трафика. Грубо говоря — чтобы был только разрешенный трафик. ACL в сети выполняет ту же функцию, что и ACL файловой системы, поскольку учетные данные устройств проверяются по утвержденному списку. Однако сетевой ACL отличается тем, что защищает сеть, а не каталоги или файлы внутри сети

ACL позволяет автоматически фильтровать вредный трафик, отделяя его от хорошего, и позволяет работать с любыми второстепенными протоколами. Но если хакер решил построить атаку на первостепенных пакетах, ACL становится бесполезным. По мере необходимости внедрите CDN (Content Delivery Network). Преимущества CDN:

- Более быстрое время загрузки сайта.

- Быстрая масштабируемость ресурсов сервера во время интенсивного трафика.

- Сводит к минимуму риск опасных пиков трафика.

- Снижает затраты на инфраструктуру за счет разгрузки трафика (меньше нагрузки на источник).

- В общем — лучшая производительность сайта.

- Специальные брандмауэры. Они помогут локализовать DDoS-атаки, которые происходят на седьмом уровне OSL (приложение). К таким решениям можно отнести WAF-экраны, например, «Брандмауэр для интернет-приложений AWS». Он эффективен даже против сложных сценариев атак — например, подмены запросов или замены SQL. Брандмауэры типа AWS умеют отличать вредоносный трафик от качественного и автоматически его локализовывать.

- Потенциал пропускной способности. Необходимо заранее удостовериться в том, что выбранный хостинг практикует выдачу увеличенной пропускной способности в экстренных ситуациях. Подстроиться под нужды реальных пользователей, расположенных наиболее близко к вашей инфраструктуре, поможет Amazon Route 53 — коммерческий DNS-сервис, сервис сопутствующих сетевых услуг и уже упомянутый выше CDN. Создавая сетевые приложения, помните, что расширенный пропускной потенциал является гарантией от любых DDoS-атак, направленных исключительно на подобную перегрузку.

- Ориентир на максимальное количество трафика, который без перебоев и задержек может отработать ваш хост. В идеале необходимо проработать признаки качественного трафика и в дальнейшем внедрить техническое решение, позволяющее проводить попакетное сравнивание всего трафика с наиболее качественными, эталонными значениями. В случае успешной настройки такой системы при попытке DDoS-атаки подозрительный трафик просто не будет обрабатываться.

Кроме вышеуказанных методов для защиты, можно рекомендовать превентивные и узконаправленные решения:

- Инструменты, ограничивающие флуд в пропускном канале: например, связка Apache + nginx, самостоятельно ngx_http_limit_req_module.

- Предотвращение триггеров, вызывающих негативную реакцию определенных групп людей (публичные заявления компаний касательно политических, гендерных, религиозных тем часто бывают оскорбительными).

- Задействование оборудования, устанавливающегося непосредственно перед сетевой инфраструктурой для фильтрации входящего трафика. Например, устройства по типу DefensePro® или Impletec iCore. Такое фильтрующее оборудование — один из лучших инструментов для борьбы с DDoS-атаками.

- Переговоры с исполнителями или организаторами хакерской атаки. Найти их бывает сложно, но если это вам удалось, начинайте диалог. При этом важно обращаться к правовым и юридическим мерам. Как минимум — мотивировать прекращение атаки на сайт, руководствуясь статьями Уголовного кодекса РФ.

- Программный сервер и другое противохакерское ПО. Помогут остановить самые примитивные сценарии DDoS-атак: AWS Shield Advanced или King Servers Anti DDoS.

- Фильтрация при помощи сетевых экранов — когда нужно заблокировать определенный поток и ACL (выше мы уже разбирали этот инструмент подробно). Межсетевые экраны имеют существенные ограничения: например, не позволяют заранее идентифицировать качественный и вредоносный трафик.

- Распределение систем и их постоянный бэкап. Даже если какой-то один узел выйдет из строя, в ходе той же DDoS-атаки, сайт останется доступным.

- Перенаправление вредоносного трафика на атакующий сервер. Если у вас есть технические и вычислительные возможности для такого маневра, он может быть весьма оправданным. В ряде случаев злоумышленник просто прекратит свою деятельность.

- Локализация дыр в сетевых службах и соответствующих системах с дальнейшим устранением уязвимостей в этих узлах. Эта техника эффективна против многих DDoS-атак — кроме тех, которые используют флудовые методы атаки.

Для тех, кто ищет, как сделать Ддос-атаку, хочется напомнить, что подобные действия наказываются законодательством многих стран и очень часто — реальными тюремными сроками. Поэтому, перед тем как затевать такие вещи, нужно тщательно все взвесить, стоит ли оно того.

Данная статья не является руководством для осуществления Ddos-атак, а написана исключительно для ознакомления, так как вся предоставленная ниже информация может быть найдена в открытых источниках.

Что такое Ддос-атака?

Под Ddos-атакой понимают специальные действия определенных людей, направленные на блокировку какого-либо веб—ресурса. Под такими действиями понимают массовую отсылку запросов на сервер или веб—сайт, который нужно «положить». Количество подобных запросов должно превышать все возможные лимиты, чтобы защитные инструменты провайдера заблокировали атакуемый веб—ресурс.

Реальная Ddos-атака практически невозможна без помощи других пользователей или специальных программ. Один человек с одного компьютера не способен «руками» отослать нужное количество запросов, чтобы веб—ресурс «лег». Поэтому многих и интересует, как можно сделать Ддос-атаку при помощи сторонних программ. Но об этом чуть ниже.

Почему Ddos-атаки имеют успех?

Ddos-атака — это реальный способ «насолить» конкуренту, и некоторые веб—предприниматели не гнушаются пользоваться этим «черным инструментом» конкурентной борьбы. Обычно Ддос-атака бывает эффективной из-за проблем провайдеров:

ненадежные межсетевые экраны;

бреши в системе безопасности;

проблемы в операционной системе серверов;

нехватка системной мощности для обработки запросов;

и др.

Именно эти проблемы и дают возможность осуществить эффективную Ddos-атаку. Поэтому проблема безопасности у IT-компаний всегда стоит на первом месте. Но современная защита стоит дорого, а потому условно считается, что чем больше денег компания-провайдер тратит на защиту своих ресурсов, тем надежнее защита. Но не все провайдеры у нас такие, как Microsoft или Yahoo (хотя и эти компании подвергались Ddos-атакам!), есть и менее финансово обеспеченные, которые более всего подвержены Ддосу.

Виды Ддос-атак

Даже у Ддос-атак есть собственная классификация. Вот как она выглядит:

Массовое направление на сервер некорректных инструкций, выполнение которых приводит к аварийному завершению работы.

Массовое направление пользовательских данных на сервер, что приводит к их бесконечной обработке и повышению нагрузки на сам сервер.

Массовое направление неправильных инструкций к серверу, что также увеличивает его нагрузку.

Массовая атака ложными адресами, что приводит к «забиванию» каналов связи.

Обобщив, можно сказать, что Ddos-атака — это «массовость» каких-либо действий, которые могут сделать так, что сервер перестанет работать.

Ddos-атака: как сделать

Перед тем как сделать Ддос-атаку, нужно знать, для чего и на кого она рассчитана. Как правило, такие атаки плотно связаны с конкретным сайтом и конкретным хостингом. У каждого хостинга могут быть свои слабые места, поэтому «точки атак» могут быть разные. Из этого следует, что и инструменты, и подходы для совершения Ддос-атаки нужно подбирать конкретно под ресурс и хостинг, потому что один и тот же инструмент на разных ресурсах может сработать, а может и нет.

Программа для Ddos-атак по IP и URL

Самой распространенной подобной программой является LOIC. Это не какая-то сверхсекретная утилита из darknet — это приложение есть в открытом доступе, и, в принципе, любой желающий может его скачать и использовать.

Эта программа рассчитана для Ddos-атак, когда вам заранее известен IP и URL атакуемого ресурса. Чтобы воспользоваться данной программой, нужно:

Найти и скачать ее из интернета, она там есть в открытом доступе.

Активировать это приложение при помощи файла «loic.exe».

Ввести в открывшихся полях IP и URL атакуемого ресурса.

Отрегулировать уровень передачи запросов.

Нажать для старта кнопку «imma chargin mah lazer».

Конечно, запуском одной такой программы с одного компьютера вы, скорее всего, не сможете навредить ресурсу, потому что у него сработает его система безопасности. Но если будет 10 запущенных программ на один ресурс? А 100?

Еще инструменты, как сделать Ддос-атаку

Как уже говорили, уровень безопасности у разных ресурсов будет разный, поэтому, если не помогла программа LOIC, хотя при «массовости» она может помочь, можно попробовать что-то из следующего списка простых и не очень инструментов, нацеленных «положить» сервер различными запросами:

Fg Power Ddoser

Silent Ddoser

Dnet Ddoser

Darth Ddoser

Hypo Crite

Host Booter

Good Bye v3/0-v5.0

Black Peace Group Ddoser

Можно также использовать Ddos-атаку из «зараженной» программы, для этого подойдут следующие инструменты:

PHPDos

TWBooter

Dark Shell

War Bot

Infinity Bot

Darkness

Russkill

Armageddon

Если после применения инструментов, которые описаны выше, вы так и не нашли подходящий, то можете воспользоваться услугами Ddos-сервисов:

Wild Ddos

Death Ddos Serice

Ddos SerVis

Beer Ddos

No Name

Oxia Ddos Service

Wotter Ddos Service

Ice Ddos

Заключение

Список программ и инструментов «как можно сделать Ддос-атаку», на самом деле, очень большой. А это означает, что данное незаконное действие является весьма популярным среди пользователей.

Убедительная просьба, перед тем как планировать или организовывать Ddos-атаку, подумайте, нужно ли вам это? Хотим еще раз напомнить, что Ddos-атаки уголовно наказуемы!

Лучший способ защитить себя в кибермире — это знать, как проводить атаки. Если вы хотите попробовать метод DDoS-атаки, ниже приведены некоторые из лучших инструментов DDoS-атаки, которые вы можете использовать на рынке. Вы согласитесь со мной, что это может быть неприятно, когда вы заходите на сайт для выполнения продуктивной задачи, но не можете продолжить работу из-за перегруженности Интернета. Иногда сайт может получать большой трафик по истинным причинам, а иногда это может быть результатом злонамеренных действий хакеров. DoS-атаки — это термин, используемый для описания таких преднамеренных атак на веб-сервер. Кибер-атака, известная как «отказ в обслуживании», или «DOS», не позволяет авторизованным пользователям использовать ресурс, такой как веб-сайт, электронная почта, сеть и т.д. Однако атаки, известные как распределенный отказ в обслуживании (DDoS), стали представлять опасность для существующих сетей. Атаки типа «распределенный отказ в обслуживании» используют набор зараженных рабочих станций для предотвращения доступа обычных пользователей к ресурсам. Наводняя компьютерную сеть пакетами данных, все эти зараженные компьютеры атакуют одну и ту же жертву. Атака на уровне приложений, атака по протоколу или атака на основе объема — все это примеры DDoS-атак. Хакер может получить тюремный срок, поскольку это незаконно. Однако для правильного проведения таких кибер-DDoS-атак необходимо предпринять ряд действий. Тем не менее, в приведенный ниже список включены как открытые (бесплатные), так и коммерческие (платные) инструменты для DDoS-атак.

Оглавление статьи:

- 1 LOIC

- 2 HULK (HTTP Unbearable Load King)

- 3 PYLORIS

- 4 TORS HAMMER

- 5 DAVOSET

- 6 GOLDEN EYE

- 7 RUDY

- 8 SLOWLORIS

- 9 DDOSIM (симулятор DDoS)

- 10 HOIC

- 11 PRTG

- 12 OWASP DDOS HTTP POST

- 13 Sucuri

- 14 Hyenae

- 15 Hping

- 16 XOIC

- 17 THC-SSL-DOS

- 18 APACHE BENCHMARK TOOL

- 19 Часто задаваемые вопросы

- 20 Заключение

LOIC

Известным DoS-инструментом, ставшим легендарным среди хакеров, является LOIC. Low Orbit Ion Canon, или сокращенно LOIC, был первоначально создан на языке C# компанией Praetox Technologies. Тем не менее, впоследствии он был помещен в общественное достояние. Этот инструмент атаки, как правило, чрезвычайно полезен в DDOS-атаках, использующих преимущества огромных объемов. Он направляет соединения компьютерных сетей к определенным архитектурам серверов. Поскольку ни один компьютер, как правило, не может отправить запрос, достаточно мощный, чтобы поглотить всю доступную пропускную способность сервера, он заставляет компьютерные сети отправлять бессмысленные пакеты на заранее выбранные серверы. Эта программа запрашивает данные с сервера через HTTP, TCP и UDP.

Особенности:

- Инструмент для DDoS-атак LOIC является бесплатным.

- Пользователи могут проводить стресс-тесты благодаря этому.

- Он не скрывает IP-адрес, даже когда прокси-сервер недоступен.

- Его можно использовать для выявления DDoS-приложений, которые могут использовать хакеры.

HULK (HTTP Unbearable Load King)

Еще одним эффективным инструментом DOS-атаки является HULK, который создает отдельный запрос для каждого отправляемого им запроса, чтобы замаскировать активность веб-сервера. Он официально называется HTTP Unbearable Load King (HULK) и является одним из бесплатных инструментов DDoS-атак. В настоящее время, когда протоколы передачи данных являются нормой для связи между компьютером и сервером, перегрузить серверы множеством таких, казалось бы, легитимных запросов очень просто. HULK действует именно таким образом. Программа HULK на языке Python может быть использована в любой операционной системе, где установлен Python. Linux, Windows и Mac — вот несколько таких ОС. Коммутаторы, маршрутизаторы и брандмауэры могут быть протестированы с помощью программы HULK.

Особенности:

- Эта технология позволяет нам создавать отличительный сетевой трафик.

- Сервер кэша можно обойти с помощью HULK.

- Этот инструмент может быть использован пользователями для изучения.

PYLORIS

PyLoris — это мощный инструмент для проведения скрытных DDoS-атак. Это еще одна часть программного обеспечения для тестирования уязвимостей сети, которая анализирует уязвимости сети с помощью распределенной атаки типа «отказ в обслуживании» (DDoS). PyLoris имеет удобный графический интерфейс пользователя (GUI), который обеспечивает простоту использования. Он поможет вам контролировать плохо обрабатываемые одновременные соединения и управлять DDoS-атаками в режиме онлайн. С помощью SOCKS-прокси и SSL-соединений эта программа может начать DoS-атаку на сервер. Среди протоколов, которые она может атаковать, — HTTP, IMAP, FTP, SMTP и Telnet. Программа имеет зависимость от python, но ее установка также может быть затруднена. Тем не менее, она может проводить атаки на различные протоколы.

Особенности:

- Для запуска PyLoris можно использовать Python.

- Он имеет удобный графический интерфейс пользователя (GUI).

- Благодаря этому инструменту вы можете атаковать, используя заголовки HTTP-запросов.

- Linux, Mac OS и Windows поддерживаются этой утилитой.

- Используется новейшая кодовая база (кодовая база — это коллекция исходного кода, используемая для создания определенной программной системы).

- С шапкой из 50 нитей и общим количеством 10 соединений, он имеет более сложную альтернативу.

TORS HAMMER

Атаки внутри сети Tor возможны с помощью молотка Tor. Для того чтобы анонимизировать атаку и ограничить доступные методы смягчения последствий, молоток Tor был создан для работы через сеть Tor. Этот онлайн-инструмент DDoS может использоваться для атак на веб-серверы и веб-приложения. Уровень 7 модели OSI описывает его работу. Утилита открывает множество «мертвых» соединений, что приводит к зависанию приложения, поскольку оно не может отправить ответ. Однако она разработана специально для скрытых атак, а не для сокрушительного движения, как настоящий молот Тора. Утилита использует анонимность, чтобы пройти через брандмауэры и средства защиты.

Особенности:

- В нем хранятся HTTP POST запросы и соединения от 1000 до 30000.

- Он позволяет нам создавать разметку насыщенного текста, используя Markdown (инструмент синтаксиса форматирования обычного текста).

- Молоток Tor’а автоматически преобразует URL в ссылки.

- С помощью этого инструмента мы можем быстро связать другие артефакты в нашем проекте.

- Tor’s Hammer использует ресурсы веб-сервера, создавая несколько сетевых соединений.

DAVOSET

С помощью программы DAVOSET можно начать DDoS-атаки, злоупотребляя любой функцией веб-сайта. Злоупотребляя функциональностью любого веб-сайта, пользователи этого программного обеспечения могут начать DDoS-атаки. Программа командной строки DAVOSET упрощает проведение широкомасштабных атак типа «отказ в обслуживании». Для связи между веб-сайтами обычно используются структуры, применяемые в данном контексте. Она использует недостатки внешних сущностей XML, среди прочих структур. DAVOSET — это инструмент DDoS-атак с открытым исходным кодом, который прост в использовании. Пользователи могут использовать командную строку для атаки сайтов, используя список зомби-серверов, а также удалять нерабочие сервисы из списков зомби-серверов.

Особенности:

- Одним из инструментов DDoS, поддерживающих cookies, является этот.

- Доступен интерфейс командной строки для этой DDoS-атаки на программное обеспечение с открытым исходным кодом.

- Кроме того, DAVOSET может помочь нам противостоять атакам, использующим внешние сущности XML (атака на приложение, анализирующее входные данные XML).

GOLDEN EYE

На GitHub можно загрузить GoldenEye, бесплатную программу с открытым исходным кодом. Выполняя HTTP-запрос к серверу, программа запускает DDoS-атаку. Для предотвращения разрыва сокетного соединения она использует сообщение KeepAlive в сочетании с параметрами cache-control. Для создания фреймворка для этой утилиты использовался .NET Core. Мы можем использовать многочисленные базовые классы и расширения, предоставляемые этой утилитой, в нашей повседневной работе. Серверы — единственная аудитория для GoldenEye. Хотя он был создан как тестовый инструмент для серверов, хакеры нашли способы его эксплуатации и теперь могут использовать его в сложных DDoS-атаках.

Особенности:

- Это один из простых в использовании инструментов DDoS, написанных на языке Python.

- GoldenEye — это бесплатный инструмент с открытым исходным кодом, который можно загрузить с GitHub.

- Для проведения атаки типа «отказ в обслуживании» GoldenEye может генерировать значительный объем трафика ботнета.

- В GoldenEye используется полностью легальный HTTP.

- Этот инструмент позволяет проводить DDoS-атаки на любой веб-сервер.

- GoldenEye бомбардирует цель запросами, что вызывает большой трафик от ботнетов.

RUDY

Are You Dead Yet? — это сокращение от RUDY. Это бесплатный инструмент DDoS-атаки, который упрощает проведение DDoS-атаки в Интернете. RUDY — популярный инструмент для низких и медленных атак, ограничивающий количество сессий веб-сервера, он нацелен на облачные сервисы. RUDY используется в сочетании с дополнительными инструментами. Первый шаг — найти серверы со встроенными веб-формами. С помощью RUDY можно проводить HTTP DDoS-атаки путем отправки полей длинной формы. Когда такие серверы определены, а формы отмечены, инструмент атаки RUDY используется для отправки HTTP-запросов с необычайно большим содержимым.

Особенности:

- Это простой и удобный инструмент.

- Он автоматически просматривает целевой DDoS-сайт и обнаруживает встроенные веб-формы.

- RUDY позволяет проводить HTTP DDoS-атаки с использованием длинных полей.

- Этот инструмент предоставляет интерактивное консольное меню.

- Этот инструмент бесплатной DDoS-атаки автоматически определяет поля формы для отправки данных.

SLOWLORIS

SlowLoris, несомненно, является одним из лучших инструментов для DDoS-атак. Slowloris доказал свою эффективность в тестах против известных программ для веб-серверов, включая Apache. Он работает, открывая столько соединений с целевым веб-сервером, сколько может, и поддерживая их открытыми столько времени, сколько может. Благодаря простому, но элегантному дизайну, атака потребляет очень мало пропускной способности и воздействует только на веб-сервер на целевом узле, практически не оказывая негативного влияния на другие службы или порты. Злоумышленники также могут подключаться к серверу жертвы и держать эти соединения открытыми столько, сколько потребуется, используя программу SlowLoris.

Особенности:

- Slowloris использует полностью легальный HTTP-трафик.

- Этот инструмент позволяет проводить DDoS-атаки на любой веб-сервер.

- Мы можем получить этот инструмент бесплатно с GitHub, поскольку он имеет открытый исходный код.

- Для проведения атаки типа «отказ в обслуживании» Slowloris может генерировать значительный объем трафика ботнета.

- Забрасывая цель запросами, Slowloris создает ботнет с высоким трафиком.

DDOSIM (симулятор DDoS)

Эта программа в основном используется для моделирования DDoS-атак прикладного уровня на определенные хосты. Для запуска атак уровня 7 на эти серверы, этот инструмент генерирует несколько фиктивных хостов. На основании того, как механизм безопасности сервера справился с этой атакой, оценивается его сила. Утилита создана на C++ и лучше всего работает на LINUX, хотя может быть модифицирована для работы на других операционных системах. Она использует множество стратегий атаки, чтобы продемонстрировать разнообразие подходов и широту когнитивного процесса хакера. DOSIM имитирует несколько зомби-хостов (со случайными IP-адресами). Полные TCP-соединения устанавливаются с целевым сервером. После установления соединения DDOSIM начинает разговор с прослушивающей программой.

Особенности:

- Этот DDoS-тест показывает, может ли сервер противостоять атакам, направленным на конкретное приложение.

- Благодаря ему вы можете устанавливать полные TCP-соединения с целевым сервером.

- DDoSIM предлагает множество способов начать сетевую атаку.

- На любом сетевом порту может возникнуть поток TCP-соединений.

HOIC

Широко используемый и бесплатный инструмент для DDoS-атак HOIC доступен на платформах Linux, Windows и Linux. Помимо возможности отправлять различные виды пакетов, HOIC обладают более высокой скоростью генерации запросов, чем LOIC. Используя запросы HTTP POST и HTTP GET, HOIC может осуществлять DDoS-атаки. HOIC может производить до 250 мусорных пакетов в секунду и отправлять их в качестве запросов на серверы. Атаки этого инструмента не производят больших объемов. По мере повышения сложности этих атак их обнаружение становится все более трудным. Уже включенные скрипты-бустеры помогают злоумышленникам избежать обнаружения. Многие пользователи HOIC используют шведские прокси в дополнение к бустерным скриптам, чтобы скрыть свое местоположение.

Особенности:

- Высокоскоростной HTTP-поток с несколькими потоками

- Одновременно может быть атаковано до 256 сайтов DDoS.

- Вы можете измерить мощность с помощью счетчика, которым он оснащен.

- Эта программа, устойчивая к DDoS, переносится на Linux и Mac OS.

- Количество нитей, используемых в текущей атаке, зависит от вас.

- Пользователи могут контролировать атаки, используя низкий, средний и высокий уровни инструмента.

PRTG

Как инструмент, существующий с 1997 года, PRTG (Paessler Route Traffic Grapher) не участвует в атаках напрямую. Однако принцип его работы может быть полезен для смягчения последствий DDOS-атак. В основном он используется в качестве статистического инструмента для мониторинга трафика сервера и объема используемой полосы пропускания, а также для оповещения при обнаружении каких-либо нарушений в этой деятельности. Она известна своими высокоразвитыми возможностями управления инфраструктурой. Используя такие технологии, как SNMP, WMI, Sniffing, REST APIS, SQL и другие, программа следит за ИТ-инфраструктурой. Она также хорошо противостоит атакам типа «отказ в обслуживании» и имеет интуитивно понятный пользовательский интерфейс.

Особенности:

- С помощью пингования заранее определенных диапазонов IP-адресов PRTG может проверять сегменты сети.

- Она помогает потребителям создавать веб-страницы с самыми последними данными мониторинга в предпочтительном оформлении.

- Простое и адаптируемое оповещение.

- Разнообразие пользовательских интерфейсов

- Пользователи получают уведомления при обнаружении предупреждений или аномальных измерений сети.

OWASP DDOS HTTP POST

Проект Open Web Application Security Project — это то, что означает OWASP. С помощью этого инструмента пользователи могут проверить, насколько устойчива безопасность их онлайн-приложения к распространенным DDOS-атакам. В зависимости от того, кто его использует, он невероятно успешен как в качестве симулятора атаки, так и в реальных атаках. Кроме того, самой простой техникой проверки системы на угрозы прикладного уровня является OWASP HTTP Post. В результате, атаки сетевого и транспортного уровней с его помощью невозможны. По словам автора, эти инструменты легче обнаружить. Недостаток HTTP GET DDOS заключается в том, что он не работает на веб-серверах IIS или веб-серверах с ограничениями по таймауту для HTTP-заголовков.

Особенности:

- Коммерческое использование абсолютно бесплатно.

- Пользователи могут проводить атаки типа «отказ в обслуживании» с одной машины.

- Результаты могут быть доступны пользователям в соответствии с предлагаемой лицензией.

- Он позволяет пользователям делиться инструментом и передавать его другим людям.

- Он помогает пользователям определить мощность сервера.

- С помощью этой программы можно проверить наличие угроз прикладного уровня.

Sucuri

Sucuri — это бесплатная DDoS-программа, которая защищает вас от потенциальных атак. С помощью Web Application Firewall она обеспечивает комплексную защиту вашего сайта от вирусов и хакеров (WAF). WAF блокирует большинство вредоносных действий и не позволяет хакерам проникнуть в вашу систему. Sucuri также защищает вас от взлома паролей методом перебора. Важная информация для входа на ваш сайт не будет скомпрометирована или раскрыта таким образом. Подход Sucuri к защите от сетевых атак включает в себя инвестирование в ресурсы во всех точках PoP. Он построен на основе сети Anycast, которая позволяет распределять весь входящий трафик по сети и явно блокирует весь трафик, не связанный с HTTP/HTTPS.

Особенности:

- Ему нужны только учетные данные веб-сервера и обновление DNS, что делает настройку простой.

- Они останавливают DDoS-атаки на уровнях 3, 4 и 7.

- Они предлагают функцию Protect Page Feature, которую можно активировать, добавив пароли, CAPTCHA, 2FA и другие меры безопасности на определенные важные веб-сайты.

- Он защищает от вредоносных программ и взломов с помощью брандмауэра веб-приложений (WAF).

- Они постоянно контролируют все политики сервера и обновления патчей, которые защищают ваш сайт.

Hyenae

Hyenae (приложение для Linux) — это программа для моделирования атак, которая включает в себя кластеризуемый удаленный демон, интерактивный помощник атаки и возможность моделирования различных ситуаций MITM, DoS и DDoS атак. Она известна тем, что является чрезвычайно адаптируемой и универсальной. Его можно использовать для проведения различных DDOS-атак в контролируемых условиях. Поэтому он часто является лучшим инструментом для проведения PEN-тестирования. Благодаря интеллектуальной рандомизации адресов на основе подстановочных знаков и очень настраиваемому управлению генерацией пакетов, Hyenae также поставляется с удаленным демоном для создания распределенных сетей атак. Это очень гибкий и независимый от платформы генератор сетевых пакетов.

Особенности:

- Отравление ARP-кэша и переполнение ARP-запросов.

- Наводнение сеанса PPPoE и слепое завершение сеанса

- Сброс TCP-соединения на основе ICMP, атака Smurf на основе ICMP и Echo flooding на основе ICMP.

- TCP-SYN flooding, TCP-Land attack, Blind TCP-Connection reset и TCP-Land attack.

- UDP flooding.

- Активный захват маршрутизатора Cisco HSRP.

- Интеллектуальная рандомизация с использованием подстановочных знаков.

- Конфигурация адресов пакетов на основе шаблонов.

- Поддержка HyenaeFE QT-Frontend.

Hping

Эффективным инструментом DDoS-атак является Hping. Он используется для передачи пакетов через TCP/IP, UDP, ICMP и SYN/ACK и отображения ответов цели, подобно тому, как это делает программа ping для ответов ICMP. С его помощью можно успешно провести даже трехстороннюю сетевую атаку на ответ сервера. Она может практически передавать любые протокольные пакеты на нужные серверы. Тем не менее, он особенно известен тем, что показывает реакцию целей в сценарии атаки, что указывает на то, что он также является полезным инструментом моделирования DDoS. Однако Hping больше не находится в активной разработке. Пользователи время от времени предлагают изменения, которые затем включаются в основное дерево исходников. Репозиторий Hping на Github является штаб-квартирой разработчиков.

Особенности:

- Расширенное тестирование производительности сетей.

- Превосходное сканирование портов.

- Реализуйте трехстороннюю атаку сетевого ответа сервера.

XOIC

Еще одним отличным инструментом для DDoS-атак является XOIC. Это еще одна программа для Windows, которая может безошибочно запускать DoS/DDoS-атаки. Создатель XOIC утверждает, что он более мощный, чем мультиплатформенный LOIC с открытым исходным кодом. В режиме атаки XOIC использует дополнительный ICMP-флуд. XOIC также содержит тестовый режим, который можно использовать для оценки эффективности хоста, запускающего атаку, хотя оба типа атак связаны с трафиком. Однако XOIC можно рассматривать как преимущество для поражения этих целей, если вы работаете с крошечными обычными веб-сайтами. Существует три различных варианта атаки. Режим по умолчанию, типичный режим атаки DOS и режим DoS-атаки на основе TCP/HTTP/UDP/ICMP.

Особенности:

- Простой в использовании графический интерфейс

- Он предлагает три различных варианта атаки.

- Обычный режим DoS-атаки TCP/HTTP/UDP/ICMP

- Режим тестирования покажет, сколько времени требуется вашему компьютеру для обработки 10 000 запросов.

- Атака на отказ в обслуживании на основе сообщений TCP/HTTP/UDP/ICMP

THC-SSL-DOS

Хакерская группа The Hacker’s Choice (THC) создала DOS THC-SSL в качестве доказательства концепции, чтобы убедить производителей исправить критическую уязвимость SSL. Закрывая каждое SSL-соединение, она вызывает задержку сервера. Возможно использование всего одной машины. Он работает путем запуска обычного SSL квитирования, а затем сразу же запрашивает повторное согласование ключа шифрования. Этот ресурсоемкий запрос на повторное согласование повторяется до тех пор, пока не будут израсходованы все ресурсы сервера. Этой асимметричной особенностью пользуется THC-SSL-DOS, которая перегружает сервер и выводит его из сети. Одно TCP-соединение используется в этой атаке для запуска тысяч повторных переговоров, используя функцию безопасного повторного согласования SSL.

Особенности:

- SSL secure Renegotiation

Эталон сервера обеспечивается инструментом эталонного тестирования Apache (особенно HTTP-серверов). Определить скорость сервера веб-сайта можно с помощью Apache Bench (ab), широко известного инструмента для тестирования нагрузки HTTP и бенчмаркинга производительности. С другой стороны, он используется для отслеживания статистики веб-сервера в режиме реального времени. В результате его легко модифицировать для широкомасштабных атак, исходящих из одного источника. После запуска приложения в течение одной минуты, удобный интерфейс выдает результаты. Веб-сервер Apache автоматически устанавливает Apache Bench (AB), хотя пользователь может установить его и отдельно как инструмент Apache. API ASP.NET Core также могут быть использованы с Apache Bench.

Особенности:

- С его помощью можно мгновенно отслеживать статистику вашего веб-сервера.

- Его можно использовать для проведения нагрузочных испытаний.

- Его пользовательский интерфейс прост в использовании.

- Он совместим с API Asp.NET Core.

Часто задаваемые вопросы

Законны ли средства DDoS-атак? DDoS-атаки могут быть катастрофическими для бизнеса, поскольку они лишают текущих и потенциальных клиентов доступа к их веб-сайту. Однако DDoS-атака является незаконной и подлежит юридическому наказанию. С другой стороны, инструменты DDoS-атаки являются зависимыми. Эти инструменты были созданы с единственной целью мониторинга, тестирования и блокирования DDoS-атак. Тесты DDoS-атак — это реальные, контролируемые атаки, которые помогают найти уязвимые места в вашей системе и разработать стратегию защиты вашего бизнеса. Однако существует еще несколько инструментов DDoS, которые могут нанести вред в руках пользователя со злыми намерениями.

Можно ли использовать инструменты DDoS-атаки для проведения реальной DDoS-атаки? Да, их можно использовать для взлома сервера, чтобы вывести из строя надежные веб-серверы. Однако следует помнить, что эти инструменты DDoS-атаки изначально не были созданы для проведения атаки. Многие из них созданы для имитации кибератак, чтобы люди могли узнать, как работают кибер-DDoS операции, а не для реальных незаконных атак. В руках злонамеренного пользователя инструмент может вызвать хаос.

Какой инструмент для DDoS-атак является лучшим? Тема выбора лучшего инструмента субъективна. В зависимости от функциональности, которая вас интересует. Для ускорения и автоматизации таких кибератак существует множество решений для DDoS-атак. SLOWLORIS использует HTTP-заголовки, тогда как DDoSIM и Tor’s Hammer работают на седьмом уровне архитектуры OSI. Вредоносный трафик рассеивается HOIC и LOIC с помощью бустерных кодов, что затрудняет идентификацию атаки. HULK и Golden Eye были впервые разработаны для тестирования, но теперь используются и в коварных целях. Учитывая обилие доступных инструментов для DDoS-атак, очень важно убедиться, что функции инструмента соответствуют вашим потребностям.

Заключение

Для предотвращения атак на безопасность вашей системы, если вы специалист по кибербезопасности, будет выгодно, чтобы вы были максимально знакомы с этими технологиями. Кроме того, для ускорения и автоматизации таких кибератак существует ряд инструментов DDoS-атак. Существуют различные инструменты DDoS-атак, и некоторые из них вредны и полезны для проведения симуляций. В этой статье мы рассмотрели несколько подходящих из них и их роль. Если вы ищете надежный и безопасный инструмент для DDoS-атак, вам следует начать с них.

Просмотров: 147

Распределенные атаки типа «отказ от обслуживания» (distributed denial-of-service, DDoS) впервые появились в новостях в декабре 1999 года; и этот случай был связан с системой trin00, основанной на использовании ботнета. Эти атаки сегодня эволюционируют, но принцип остался прежним: сотни и тысячи географически распределенных хостов начинают бомбардировать пустыми запросами сервера, после чего последние начинают испытывать перегрузку и не могут своевременно обрабатывать легитимные запросы. Все это время производители пытаются разработать продукты, которые эффективно противостоят DDoS.

Атаки DoS и DDoS часто встречаются в мире интернет-безопасности. Во-первых, они не направлены на уязвимости, которые могут быть исправлены; во-вторых, каждый отдельный пакет является вполне легитимным — лишь их совокупность приводит к разрушительным последствиям, и, в-третьих, такие атаки носят продолжительный характер – они длятся несколько часов или дней, вместо нескольких секунд или минут.

В течение многих лет атакам DoS и DDoS не уделяли должного внимания, поскольку они считались нишевыми. Ситуация резко изменилась в 2011 году, когда группа Anonymous выбрала DoS/DDoS-атаки в качестве основного метода нападения. Воодушевленная мощностью и разрушительными последствиями такой атаки, группа Anonymous превратила ее в основной метод борьбы, привлекая к нему внимание не только сообщества специалистов по безопасности, но и широкой публики. Несмотря на то, что активность группы снизилась в 2012 году, она заложила основу для дальнейшего развития данного типа атак. Многие группы хакеров начали использовать DoS/DDoS – хактивисты, финансово мотивированные преступные организаций и даже правительственные структуры заинтересовались открывающимися возможностями.

- Ошибки в программном коде, для эксплуатации которых применяются специальные эксплойты – программы, или фрагменты кода, использующие уязвимости в ПО, в ходе атаки. WinNuke и Ping of death – примеры эксплойтов, неспособных установить контроль над системой врага, но успешно осуществляющих ddos-атаку.

- «Недопроверка» пользовательских данных — приводит к повышенному длительному потреблению ресурсов процессора, либо к выделению большого объёма оперативной памяти (вплоть до исчерпания процессорных ресурсов и доступной памяти).

- Флуд (от англ. flood —«переполнение») — большое количество бессистемных и бессмысленных вопросов к системе с целью вывести ее из строя (причины — исчерпания ресурсов системы: памяти, процессора или каналов связи).

- Атака второго рода — вызывает ложное срабатывание системы защиты и приводит к недоступности ресурса.

По прогнозам аналитиков Gartner, в 2013 году до 25% распределенных атак с отказом в обслуживании будет нацелено на конкретные приложения. С помощью целевых DDoS-атак и социальной инженерии мошенники пытаются проникнуть в банковские системы, предупреждают аналитики.

Первые подобные атаки против банков были отмечены в США во второй половине 2012 года. Через каналы Интернет на банковские сайты иногда направлялось в секунду до 70 гигабит шумового трафика. До сих пор большинство атак на уровне сети поглощало не более пяти гигабит в секунду. Переход на уровень приложений и повышение интенсивности атак приводило к полной невозможности использования сайтов.

Но основной задачей DDoS-атак, по мнению аналитиков, является отвлечение внимания служб безопасности банков. В отчете Gartner приводятся примеры того, как мошенники входят в доверие к клиентам банков, представляясь сотрудниками полиции или служащими банка, которым поручено помочь клиенту перейти на новый счет.

Аналитики рекомендуют внедрение многоуровневых технологий защиты от DDoS-атак, предотвращения мошенничества и удостоверения личности.

Теоретические основы

- DoS и DDoS атаки. часть № 1 теоретические основы

- DoS и DDoS атаки. Часть № 2 Арсенал противника

- DoS и DDoS атаки. Часть № 3. Сканирование

Тенденции развития инструментов атаки

DDoS – «Сделай сам»

Инструменты для организации DDoS-атак превратилась в предмет торговли. Конечно, их еще нельзя найти в свободной продаже в интернет-магазинах, но на нелегальных сайтах можно найти огромное количество различных вариантов – пакеты инструментов DDoS, прайс-листы и даже услуги организации DDoS-атак. Доступность таких DDoS пакетов снизила требования к организации сетевых атак и атак на приложения. Любой желающий, от частных лиц до криминальных киберорганизаций, может легко настроить ботнет для запуска атаки.

Пакеты инструментов для DDoS-атак

Пакеты инструментов, для использования которых не требуется писать код или быть опытным хакером, позволяют новичкам легко настроить ботнет. Пакет инструментов для DDoS-атак представляют собой пакет ПО, состоящего из двух компонентов — конструктора ботов и сервера управления.

- Bot Builder — инструмент для пошагового создания ботов с графическим интерфейсом, который позволяет атакующему создать исполняемый файл (бот), распространяемый на компьютеры, которые будут являться частью ботнета. Созданный бот содержит адрес сервера управления, с которым он может обмениваться данными.

- Центр управления (Command and Control, C&C) — представляет собой страницу администратора, которая используется злоумышленником для отслеживания состояния ботов и отправления команд.

Сразу после установки C&C и подготовки исполняемого бота, злоумышленник должен передать бот как можно большему количеству других компьютеров, которые станут частью ботнета, используя общедоступные методы, такие как социальная инженерия и атаки для попутной загрузки, когда веб-браузер, будь это Internet Explorer или Chrome, используется для того, чтобы обманным образом побудить пользователя загрузить и запустить вредоносное ПО. Как только армия ботов достигает нужных размеров, можно запускать атаку.

Как любые профессиональные разработчики ПО, разработчики инструментов для DDoS-атак совершенствуют свои продукты и выпускают новые версии, которые затем публикуются и продаются. В мире нелегального ПО большинство таких пакетов представляют собой версии других ботов, исполняемые файлы и/или исходный код которых был изменен и переименован. Группа инструментов, произведенных от общего источника, обычно называется «семейством».

DDoS-атаки на заказ

Распространенность DDoS-программ способствовала также появлению услуг заказных DDoS-атак. Преступные киберорганизации пользуются простотой применения пакетов для DDoS, чтобы на различных нелегальных форумах предлагать услуги выполнения таких атак.

Типичный «бизнес-сценарий» заказа DDoS-атаки может включать такие предложения, как «вывести из строя веб-сайт конкурентов» или, наоборот, применить вымогательство типа «заплатите нам за то, чтобы мы не выводили из строя ваш сайт».

Опасности IoT-устройств

- Университет Твенте, Нидерланды: В 2012 году произведено 9 млрд IoT устройств и ожидается, что в 2020 году их будет не менее 24 млрд

- Согласно оценкам Cisco, процент интернет-трафика, генерируемого устройствами, не являющимися персональными компьютерами, увеличится почти 70% до 70% к 2019 г.

- IoT-устройства, скомпрометированные вредоносными программами, могут стать платформой для нежелательного трафика

- Вычислительные мощности IoT-устройств (домашних роутеров) превышают профильные требования к данным устройствам

- Используя среднюю скорость соединения 15,85 Мбит/с (данные операторов связи), для генерирования DDOS-атаки шириной 586 Гб/с требуется приблизительно 37 890 устройств

Ширина DDoS-атаки при учете сетевой активности 24 млрд IoT-устройств (Тб/с)

TCP Middlebox Reflection — усиление атак в 65 раз

Основная статья: TCP Middlebox Reflection

На что нацелена DDos-атака

Чтобы эффективно защититься от ddos-атак, необходимо разграничивать потенциальные опасности. В зависимости от объекта атаки:

- Ресурсоемкие пакеты с поддельными адресами «забивают» каналы связи, что усложняет или блокирует доступ на сайт легитимных пользователей. Широкая пропускная способность каналов связи поможет защититься от атак этого типа.

- Если атаке подвергаются ресурсы системы, то ее производительность снижается, в результате чего система работает медленно или зависает. Атакующим прекрасно известно, какие пакеты данных нужно отправить компьютеру-жертве для загрузки.

- Уязвимости ПО использует разрушающая атака, которая может изменить конфигурацию и параметры системы. Любые несанкционированные изменения должны отслеживаться и устраняться. Свой скрипт защиты от ddos применятеся в каждом отдельном случае.

Лаборатория Касперского, 2014

Уязвимыми элементами являются сервер, межсетевой экран и канал интернет

- Серверы являются уязвимыми по той простой причине, что злоумышленники часто организуют свои атаки таким образом, чтобы они потребляли больше ресурсов, чем те, которыми обладает сервер.

- Интернет-канал становится уязвимым для атак, которые нацелены на истощение пропускной способности, и называются «объемный флуд». К таким атакам относятся UDP-флуд или TCP-флуд, потребляющие много пропускной способности канала.

- Несмотря на то, что межсетевой экран является инструментом обеспечения безопасности и не должен служить уязвимым местом для DoS/DDoS-атаки, во время проведения таких атак, как SYN-флуд, UDP-флуд и переполнение соединения, злоумышленники могут генерировать многие состояния, что истощают ресурсы межсетевого экрана до тех пор, пока он сам не становится слабым местом инфраструктуры

Атаки на CDN

- Основная статья: DoS-атаки на сети доставки контента, CDN Content Delivery Network

Атака на сайт

Цель одна – «подвесить» систему, вывести Ваш сайт из строя. Конкуренты на рынке разбираются друг с другом с помощью профессиональных хакеров. Существует даже так называемый ddos-бизнес. Защита от ddos-атак в таких условиях просто необходима. В свое время ddos-атакам подвергались, например, сайт газеты «Коммерсантъ», радиостанции «Эхо Москвы» и даже сайт Кремля, также часто жертвами становятся сайты банков и интернет-магазины. В зависимости от сезона атакуются разные сайты.

Обычной практикой становится превентивная защита от DDoS-атак. Как сообщают наши эксперты, многие компании, сталкивавшиеся в прошлом с атаками, встают на защиту от кибератак еще за месяц до начала «высокого» для своего бизнеса сезона.

Защита должна быть активирована на всех уровнях:

- Провайдер может предоставить базовую защиту. Также мы советуем приобретать хостинг с защитой от ddos. Это многоуровневая система, которая защитит Ваш сайт от атаки.

- Защититься от ddos-атак на уровне сети поможет межсетевой экран и файрвол. При ddos-атаке на сервер это поможет распознать угрозу и выиграть время для защиты, а небольшая атака может быть остановлена и этими средствами.

- Важно использовать актуальное оборудование, что поможет защититься от ddos на уровне hardware. Также необходимо следить за тем, чтобы программное обеспечение не имело ошибок и уязвимостей.

DDoS-атаки в России

- Основная статья: DDoS-атаки в России

- Основная статья: DDoS-атаки на банки в России

DDoS-атаки в медицине

- Основная статья: [[DDoS-атаки в медицинеъъ

Защита от DDoS-атак

Основная статья: Защита от DDoS-атак

Destruction of Service, DeOS (прерывание обслуживания)

Основная статья по этой теме опубликована здесь.

2023

Россия заняла 4-е место в мире по числу DDoS-атак на госорганы и компании

Россия по итогам 2022 заняла 4-е место в мире по числу DDoS-атак на госорганы и компании. Об этом свидетельствуют обнародованные 17 января 2023 года данные компании StormWall, работающей в сфере кибербезопасности.

Согласно исследованию, странами-лидерами по количеству DDoS-атак в 2022 году были Китай и Индия. Доля РФ в общем объеме таких кибернападений — 8,4%.

РФ заняла 4-е место в мире по числу DDoS-атак

В StormWall проанализировали показатели атак на различные индустрии в 2022 году и определили, что большинство DDoS-атак в мире было направлено на финансовую отрасль (28% от общего числа атак), телекоммуникационную сферу (18%), госсектор (14%) и ритейл (12%). Кроме того, злоумышленники организовали много DDoS-атак на развлекательную сферу (10%) и сферу страхования (7%).

Отмечается, что число DDoS-атак на финансовый сектор выросло в 18 раз, на телеком-сферу — в 12 раз, на госсектор — в 25 раз, на ритейл — в 8 раз. Также был зафиксирован значительный рост атак на другие индустрии: число атак на развлекательную сферу выросло в 4 раза, на сферу страхования в 12 раз, на СМИ — в 30 раз, на сферу образования — в 2 раза и на логистическую отрасль — в 4 раза.

Большинство атак в 2022 году осуществлялось по протоколу HTTP/HTTPS (78%). На втором месте находятся атаки по протоколу TCP/UDP (16%), атаки по протоколу DNS составили 2%, остальные атаки 4%. Максимальная мощность достигала 2 Тбит/с или 1 млн. запросов в секунду благодаря использованию ботнетов для организации атак. Важной особенностью 2022 года стало увеличение продолжительности атак: в 2021 году атаки длились в среднем 4 часа, а в 2022 году атаки продолжались в среднем уже 8 часов.

По мнению экспертов, число кибератак на другие отрасли также будет планомерно расти, при этом DDoS-атаки будут чаще использоваться для маскировки других целевых атак для нарушения работоспособности систем и кражи персональных данных. При этом в данный момент нет причин прогнозировать существенный рост атак на другие индустрии, поскольку атаки политически мотивированных активистов к концу 2022 года практически прекратились.

Специалисты ожидают роста числа киберинцидентов до 300% на нефтегазовый сектор и энергетическую отрасль в феврале и марте 2023 года в связи с огромным влиянием этих индустрий на текущую политическую ситуацию в мире. [1]

В Дании хакеры вывели из строя сайты ЦБ и семи банков

10 января 2023 года стало известно о том, что злоумышленники нарушили работу веб-сайтов центрального банка Дании и семи частных банков страны. Подробнее здесь.

2022

Общее число DDoS-атак в мире выросло в 2022 году более чем на 73%

27 января 2023 года компания Qrator Labs, специализирующаяся на обеспечении доступности интернет-ресурсов и нейтрализации DDoS-атак, представила статистику DDoS-атак и BGP-инцидентов в 2022 году.

По информации компании, 2022 год стал не просто рекордным, а беспрецедентным по количеству DDoS-атак и их интенсивности. Минимальные показатели последних десяти месяцев прошедшего года были на порядок выше пиковых значений в дофевральский период.

|

|

В начале 2022 года большинство атак было базового уровня, и только в 4 квартале вместе с ростом DDoS-активности мы стали наблюдать увеличение сложности нападений. В определенный момент базовые атаки перестали быть результативными: индустрия научилась с ними бороться, и злоумышленники начали эскалацию сложности, чтобы добиться результата. |

|

Количество IP-адресов, задействованных в злонамеренной активности в 2022 году

По сравнению с 2021 годом, в 2022 году общее количество атак выросло на 73.09%. Самыми атакуемыми секторами оказались СМИ (18,5%), банки (9,9%) и платежные системы (13%).

|

|

Банки и платежные системы – это самый прибыльный сектор с точки зрения организации атак, а средства массовой информации всегда находятся на острие атаки, когда происходят любые социально-политические конфликты в обществе.

|

|

Количество DDoS-атак по индустриям в 2022 году

Наибольшее число атак пришлось на первый квартал 2022 года – 43,2%, во втором и третьем квартале количество нападений стало снижаться – 23,3% и 20,5% соответственно. В четвертом квартале было зафиксировано 13,11% атак.

Поквартальное распределение количества DDoS-атак в 2022 году

Длительность DDoS-атак возросла в десятки раз за 2022 год, по сравнению с 2021. Так, если в первом квартале 2021 года максимальная продолжительность

нападений составляла 10 часов, то в аналогичном периоде 2022 года этот показатель был равен 10 с половиной суткам. Помимо увеличения интенсивности

атак, начиная с 4 квартала 2022 года, наблюдается рост сложности и изощренности нападений.

Максимальная длительность DDoS-атак в 2021-2022гг.

|

|

Если ранее атакующие стремились оптимизировать время использования ботнетов, то, начиная с 2022 года, им стали доступны ресурсы, позволяющие продолжать атаку неделями напролёт. Количественный пик атак определённо уже пройден: массовые незатейливые атаки, которые многие ресурсы быстро «валили с ног», свое отработали. Теперь в соревновании брони и снаряда ожидается следующий этап: вместо массовости, перед злоумышленниками стоит задача обеспечения результативности. Будет расти изощренность нападений, и методы их нейтрализации, которые были эффективными еще вчера, завтра с большой вероятностью работать не будут. Количество атак начнет падать, а их сложность будет расти. В 2023 году мы ожидаем усиление атак уровня приложений (Application Layer) – это изощренные атаки, трафик которых мимикрирует под поведение обычных пользователей. Подобные нападения чрезвычайно трудно выявлять и нейтрализовывать.

|

|

В 2022 году число автономных систем (АС), затронутых перехватами трафика, сократилось почти в 2 раза – c 4778 в 2021 году до 2576 в 2022-м.

Количество уникальных автономных систем РФ, анонсировавших чужие подсети 2019-2022 гг.

Количество российских автономных систем, которые анонсировали чужие подсети, то есть перехватывали трафик, также уменьшилось с 871 АС в 2021 году

до 649 в 2022-м.

Количество автономных систем РФ, затронутых другими перехватами трафика 2019-2022 гг.

|

|

Прослеживается положительная тенденция – число аномалий маршрутизации – перехватов трафика, как ошибочных, так и злонамеренных, начинает постепенно снижаться. Связано это, в первую очередь, с тем, что ряд операторов связи в 2022 году внедрили механизмы защиты от аномалий маршрутизации, такие как RPKI (Resource Public Key Infrastructure), кроме того, под давлением Tier-1- поставщиков владельцы клиентских автономных систем начинают более корректно настраивать свои сети.

|

|

ИТ-инфраструктура правительства Сербии вышла из строя после массированной DDoS-атаки

7 января 2023 года правительство Сербии сообщило о массированных DDoS-атаках, нацеленных на веб-сайт и ИТ-инфраструктуру Министерства внутренних дел страны. Работа онлайн-сервисов была нарушена. Подробнее здесь.

ФБР накрыло 48 доменов DDoS-наемников

Министерство юстиции США конфисковало 48 доменов и предъявило обвинения шести подозреваемым в администрировании booter-сервисов. Кроме того, подозреваемые обвинены в использовании IP-стрессеров против чужих сетей и серверов, что является нарушением закона. Об этом стало известно 15 декабря 2022 года.

Booter’ы, также известные как booter-сервисы, представляют собой услуги DDoS-атак, предоставляемые по запросу и предлагаемые предприимчивыми преступниками с целью вывести из строя веб-сайты и сети. Другими словами, booter’ы – это незаконное использование IP-адресов.

Как выяснили специальные агенты ФБР, киберпреступники оплачивают услуги таких сервисов криптовалютой.

DDoS-атака, проведенная специальным агентом ФБР с одного из захваченных доменов

И хотя почти все сайты booter’ов/стрессеров заставляют пользователя принять соглашение, в котором прописан запрет на использование услуг для проведения атак, владельцы таких платформ сами рекламируют их на хакерских форумах.

Недавно прокуратура США объявила о предъявлении обвинений шести лицам за администрирование booter-сервисов. Среди подозреваемых – один человек из Техаса, трое из Флориды, один из Нью-Йорка и еще один с Гавайев, которые предположительно управляли платформами RoyalStresser.com, SecurityTeam.io, Astrostress.com, Booter.sx, Ipstressor.com и TrueSecurityServices.io.

А в рамках более масштабной операции против DDoS-наемников, которая получила название Operation PowerOFF, ФБР и международные правоохранительные органы смогли конфисковать 48 интернет-доменов, используемых booter-сервисами по всему миру. Кроме того, правоохранители работают над тем, чтобы на всех конфискованных доменах было сообщение о том, что использование подобных сервисов незаконно[2].

На Google обрушались мощнейшая DDoS-атака в истории

18 августа 2022 года Google сообщил о крупнейшей из когда-либо зафиксированных компанией распределенных атак по принципу «отказ в обслуживании» (DDoS). Постарадал один из клиентов компании, пользующихся ее облачными услугами. Подробнее здесь.

Найден способ усиления DDoS-атак в 65 раз

Аналитики компании Akamai сообщили, что все чаще наблюдают применение в DDoS-атаках приема, который позволяет усиливать их в 65 раз. В результате злоумышленники, используя очень ограниченные ресурсы, могут запускать атаки катастрофических масштабов и надолго выводить целевую инфраструктуру из строя. Об этом стало известно 16 марта 2022 года.

Прием получил название TCP Middlebox Reflection — отраженные атаки с использованием промежуточных устройств TCP. Промежуточным устройством называется сетевой аппарат, производящий инспекцию пакетов или фильтрацию контента, которым обмениваются другие интернет-устройства. В частности, такие аппараты применяются в система глубокой инспекции пакетов (DPI).

В августе 2021 г. исследователи из нескольких американских университетов описали технологию атаки, которая использует такие устройства для усиления DDoS. Идея заключается в том, чтобы использовать уязвимые файерволы и системы реализации политик фильтрации контента в промежуточных устройствах, используя специально подготовленные последовательности TCP-пакетов, на которые эти устройства вынужденно дают особенно массированный ответ.

В частности, на специальный 33-байтных SYN-пакет систему можно заставить выдавать ответ размером 2156 байт, то есть, коэффициент усиления составляет примерно 65 раз.

В Akamai указывают, что по всему миру выявлены сотни тысяч промежуточных устройств, беззащитных перед таким способом эксплуатации.

Данный вектор превосходит все популярные способы амплификации DDoS-атак, в том числе считавшиеся наиболее опасными, такие как отражение UDP-пакетов и т. п.

Уже наблюдались атаки, нацеленные на банковские, туристические, игровые ресурсы, а также на СМИ и сервис-провайдеров. Пока, впрочем, наиболее мощная атака, использовавшая этот вектор, достигла интенсивности 11 гигабит в секунду, что по нынешним временам не так много.

|

|

Атакам подвергаются те ресурсы, для которых они оказываются наиболее болезненными, — отметила Анастасия Мельникова, директор по информационной безопасности компании SEQ. — Что касается малой интенсивности, то, полагаю, пройдет очень немного времени, прежде чем мы увидим рекордную по интенсивности атаку с использованием этого вектора[3]. |

|

В Андорре полностью пропал интернет после DDoS-атаки

В конце января 2022 года атака хакеров во время многодневного турнира по Minecraft SquidCraft Games обрушила серверы единственного интернет-провайдера Andorra Telecom европейского княжества Андорра. Провайдер подвергся неоднократным распределенным атакам хакерами на вычислительную систему с целью довести её до отказа в обслуживании. Интернет по всему государству не работал около получаса, отмечает издание Tom’s Hardware. Подробнее здесь.

2021

Число DDoS-атак на одну компанию в 2021 году увеличилось в 3 раза

29 октября 2021 года Сторм системс (StormWall) сообщила о том, что число DDoS-атак на одну компанию в 2021 году увеличилось в 3 раза.

Природа DDoS-атак постоянно меняется. Эксперты компании StormWall следят за тенденциями в области организации DDoS-атак и недавно выявили ряд трендов. Специалисты обнаружили, что с января по сентябрь 2021 года среднее число DDoS-атак на одну компанию во всем мире увеличилось в 3 раза. Для анализа были использованы данные клиентов StormWall. Кроме того, выросло число атак по протоколу TCP. Это связано с тем, что в последнее время сильно подешевели ботнеты, которые позволяют запускать атаки мощностью в несколько сотен гигабит.

В период с января по сентябрь 2021 года доля DDoS-атак на протоколы TCP составила 45% от общего количества всех DDoS-атак, причем в тот же промежуток времени 2020 года доля DDoS-атак по протоколу TCP была только 14%. Доля атак по протоколу UDP с января по сентябрь 2021 года составила 22%, в то время как в 2020 году этот показатель был 34%. Сравнение статистики показывает, что доля атак типа UDP Flood снижается, в то время как атаки типа TCP Flood находится в стадии стремительного роста и становятся все более популярными среди хакеров. Данный тренд наблюдается во всем мире.

Изменения коснулись и других типов атак. С января по сентябрь 2021 года доля DDoS-атак по протоколу HTTP составили 30% от общего количества атак, хотя в 2020 году доля этого типа атак была 51%. Анализ статистики показывает, что хакеров стали меньше интересовать атаки на сайты на уровне приложений (HTTP). Это связано с тем, что на конец октября 2021 года пакетный флуд (TCP/UDP) часто эффективнее и дешевле HTTP-флуда, даже если целью атаки является вебсайт, поскольку в Интернете есть множество предложений по приобретению доступа к мощным ботнетам для организации атак (свыше 200 Гбит/с), работающим на пакетном уровне, по низкой цене (от $100 в сутки).

По мнению экспертов, в связи со сложной экономической ситуацией в мире, хакеры будут продолжать экспериментировать с типами DDoS атак, а также будут стараться снизить свои издержки по организации киберинцидентов. Возможно, что киберпреступники начнут более активно экспериментировать с редко используемыми типами DDoS-атак, использующими уязвимости конкретных приложений и требующих меньшей мощности для того, чтобы вывести жертву из строя:в будущем доля таких атак может значительно повыситься.

Зарегистрирована крупнейшая DDoS-атака в истории — она шла с 70 тыс. источников

В середине октября 2021 года компания Microsoft сообщила о крупнейшей DDoS-атаке в истории. Компания утверждает, что атака длилась более 10 минут, с кратковременными всплесками трафика, пик которых составил 2,4 Тбит/с, 0,55 Тбит/с и 1,7 Тбит/с. Подробнее здесь.

Tet: DDoS-атаки теперь длятся дольше

Компания Tet 10 марта 2021 года поделилась основными вызовами в сфере кибербезопасности в 2021 году, а также сравнили их уровень опасности с 2020 годом.

Главные вызовы для кибербезопасности в 2021 году будут связаны с вирусами в электронных письмах, продуманными фишинговыми кампаниями, слабо защищенными конечными устройствами, на которых люди работают из дома, а также ростом популярности электронной коммерции.

В 2020 году Tet (ранее Lattelecom) предотвратил 2400 DDoS-атак (Distributed Denial of Service — распределенные атаки типа «отказ в обслуживании»), а также заблокировал 140 тысяч вредоносных писем, что на 50% больше, чем годом ранее.

|

|

Глядя на статистику 2020 года, мы видим, что пандемия отразилась и на киберпространстве, поскольку выросло как число вирусов, так и нападений. Согласно данным Tet, самым популярным для DDoS-атак периодом стал втором квартал 2020 года, в который начался массовый переход на работу из дома. В третьем и четвертом кварталах киберпреступники сфокусировались на нападениях, направленных против финансовых учреждений и критической инфраструктуры государств, — говорит управляющий ИТ-безопасностью Tet Улдис Либиетис. |

|

По данным аналитиков Tet, DDoS-атаки теперь длятся еще дольше — если ранее они занимали десятки минут, то теперь хакеры могут атаковать компанию несколько часов, а затем повторить нападение. В связи с ростом популярности электронной коммерции и цифровых технологий в целом, тенденция на усложнение DDoS-атак продолжится и в 2021 году.

|

|

Управление несколькими потоками данных, размером более 100 Гбит/с с небольшими перерывами на протяжении нескольких дней, нереально организовать одному человеку или небольшому кругу лиц. Такие действия целенаправленно координируются. Остается лишь гадать, кто на самом деле заказывает и планирует подобные атаки. Одно ясно точно — в 2021 году они никуда не исчезнут, — делится Улдис. |

|

Еще одна заметная тенденция — скомпрометированное программное обеспечение. На март 2021 года от таких типов атак страдают и ИТ-гиганты.

|

|

ИТ-решения нередко имеют в своей основе ПО, написанное третьими лицами и состоящее из продуктов многих небольших разработчиков или открытого кода. Хакеры пользуются этим, чтобы попасть в крупные системы с помощью малых звеньев в цепочке создания решения. Мы ожидаем увеличение подобных инцидентов в 2021 году, — рассказывает Улдис. |

|

Похожая ситуация уже произошла в 2020 году с SolarWinds Orion, когда многие компании, в том числе Microsoft и VMware стали жертвами, используя ПО от надежного производителя, которое оказалось скомпрометированным. В первую очередь это говорит о том, что организациям, которые сами занимаются разработкой, придется внедрять новые или кардинально менять существующие процессы для контроля компонентов ПО и процесса разработки.

До сих пор актуальной остается проблема зараженных электронных писем. С августа 2020 года специалисты Tet по информационной безопасности наблюдают стремительный рост вирусной активности — количество вредоносных файлов в электронных письмах выросло почти вдвое (до 140 000). Особого внимания в последние годы заслуживал вирус Emotet, остановить деятельность которого удалось в начале 2021 года благодаря скоординированной работе сразу нескольких государств.

Тревожная тенденция наблюдается с распространением вирусов через файлы формата .edoc и .asice, которые люди открывают, несмотря на предупреждения антивируса. Также эксперты Tet фиксируют все более продуманные фишинговые кампании. Переводчик Google и подобные работает все лучше, благодаря чему нападающие за границей могут создавать все более качественные и убедительные письма и рекламу на русском языке.

Исходя из данных 2020 года, а также видя, как развивается ситуация с пандемией и ее последствиям во всем мире, уже на март 2021 года понятно, что в фокусе кибермошенников находится конечный пользователь и его устройства.

|

|

Зачем пытаться взломать периметр безопасности предприятия, файрволл или хорошо защищенное облако, если вместо этого можно сфокусироваться на самом слабо защищенном звене — человеке? Старое ПО, отсутствие защиты от вирусов, наличие прав администратора, ограниченные возможности контроля сотрудников или вообще его отсутствие делают работников легкой мишенью. Для защиты против угроз придется улучшить как знания работников, так и внедрить дополнительные решения по безопасности, — добавляет Улдис. |

|

2020

«Ростелеком»: на фоне пандемии количество DDoS-атак на онлайн-торговлю выросло в два раза

За 2020 год количество DDoS-атак на онлайн-магазины увеличилось в 2 раза в сравнении с 2019 годом. Об этом 16 февраля 2021 года сообщила компания «Ростелеком-Солар». По данным экспертов направления «Кибербезопасность» компании «Ростелеком», пик активности хакеров пришелся на 4 квартал, когда произошло почти 40% всех DDoS-атак. Это связано с резким увеличением спроса на услуги онлайн-магазинов, так как в этот период начинается сезон распродаж и подготовка к новогодним праздникам.

В случае успешной реализации ущерб от подобных атак мог составить в среднем около 600 тыс руб. в день для крупного онлайн-магазина и 50–100 тыс руб. в день – для небольшого.