В этой схеме мошенники связываются с владельцем карты либо через телефон, либо по смс и обманным путем узнают от него данные по его карте по заранее заготовленному сценарию. Именно поэтому способ называется претекстинг (от англ. pretext, предварительный текст): мошенник озвучивает заранее заготовленный текст со всеми заготовленными психологическими ловушками.

Это может выглядеть следующим образом: вам звонит злоумышленник, представляясь сотрудником банка, утверждает, что с вашей карты произведен несанкционированный платеж, либо ваша карта заблокирована, либо у вас образовался непогашенный долг и так далее, детали не уточняются, и вас просят сообщить конфиденциальные данные по вашей карте (ПИН-код, CVV-код и так далее), чтобы решить эту проблему.

Общая схема воздействия этого подхода «напугать — спасти». Неожиданная новость об угрозе финансовой безопасности (возможное списание средств, блокировка карты) вводит жертву в сильное эмоциональное состояние (тревога, страх), в котором затруднен спокойный анализ ситуации.

И именно в результате этого жертвы часто совершают ошибки — чтобы «спастись» они бездумно делают то, что им говорят, при этом память о том, что сотрудники банка не могут спрашивать ПИН- или CVV-код, блокируется. Кроме того, сейчас все чаще банковские сотрудники просят ввести или назвать код из смс-подтверждения — причем не только при личном визите в банк, но и при звонке клиента в колл-центр, в чатах поддержки. В результате у людей формируется представление, что это нормально и безопасно сообщать банковскому сотруднику коды, приходящие в смс. Это облегчает задачу мошенникам, стратегия которых построена на «вызнавании» секретных данных. Эта заветная информация, дающая доступ к деньгам жертвы на карте, узнается не с помощью технических средств, а «выуживается» из человека с помощью психологических манипуляций. Это и называется социальной инженерией.

Социальная инженерия

При этом мошенники не обязательно представляются банковскими сотрудниками — они могут представляться работником любого органа, внушающего авторитет, которому нужно повиноваться: от сотрудников службы безопасности ЦБ и прокуратуры до представителей Пенсионного фонда или Красного Креста. Использование авторитета известной, желательно государственной структуры, еще один элемент социальной инженерии, обеспечивающий эмоциональное давление на жертву.

Также в схеме «эмоции – действия по компрометации данных карты» прекрасно работают и положительные эмоции, такие как радость (и даже алчность) от возможного получения денег или выгоды.

Наверняка вы все-таки недоумеваете: как же так происходит, что люди, находясь в здравом уме и в светлой памяти, называют данные своей банковской карты, с CVV-кодом, с паролями из смс-подтверждений? Дело в том, что схема воздействия на человека рассчитана именно таким образом, чтобы вывести его из состояния спокойного рассудочного мышления – поэтому о здравом уме здесь говорить не приходится, скорее, о временном помутнении рассудка, как мы видим в реальной истории «Звонок по объявлению».

Звонок по объявлению

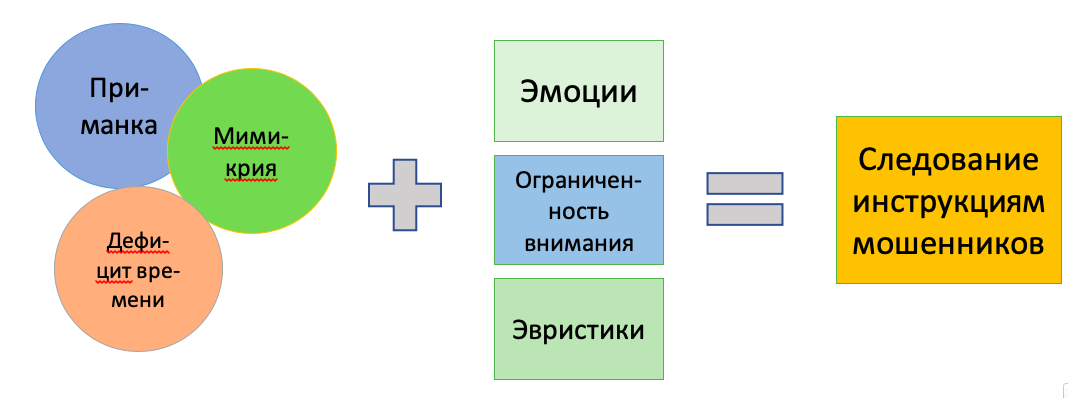

Вот общая схема механики воздействия на человека, которая подталкивает его к раскрытию конфиденциальной информации о банковской карте, даже если он знаком с правилами безопасности:

-

Предъявляется «приманка», которая вызывает у нее положительные эмоции, в частности, радость, алчность (выигрыш в лотерею, оплата выставленного вами на продажу товара), или негативные эмоции, такие как страх потери, тревога (претензия Федеральной Налоговой службы по неоплаченному налогу, взыскание по долгу Национальным коллекторским агентством, несанкционированное списание средств со счета и блокировка карты).

-

Злоумышленник представляется сотрудником авторитетной организации (государственных органов, банка, страховой компании) или известной коммерческой компании (оператора сотовой связи, электронного магазина и т.д.). Другими словами, мимикрия под что-то известное, солидное или авторитетно-грозное. Это усиливает эмоции жертвы, снижает бдительность и воспринимается как более правдоподобное.

-

Создается дефицит времени для принятия решения: «чтобы приз не ушел к другому, перезвонить или сообщить свои данные нужно в ближайшие пять минут», «чтобы избежать повестки суд, необходимо оплатить задолженность в течение 24 часов» и т.д. В условиях необходимости быстрого реагирования наш мозг автоматически переводится в режим стресса, называемый «бей или беги». Это механизм, выработанный в ходе эволюции и направленный на лучшее выживание. Для этого все ресурсы направляются на поддержание систем активных действий: сердце учащенно бьется, чтобы мышцы были готовы к действиям, легкие работают интенсивнее, чтобы обеспечить приток кислорода к тем же мышцам. При этом аналитические системы мозга оказываются «выброшенными за борт» — они в таких обстоятельствах не нужны, поэтому связь с ними не поддерживается. Внимание также сильно сужается и именно поэтому жертва не замечает признаки поддельного сайта (например, ошибку в написании адреса веб-сайта PayPai вместо PayPal) или неправомерность вопросов мошенников о данных банковской карты.

В таких условиях аналитическая и медленная Система 2 блокируется и решения принимает быстрая Система 1, которая использует эвристические рассуждения (типа «Он из банка – ему виднее, что надо сделать, чтобы разблокировать платеж», «Я знаю эту компанию, они не могут быть обманщиками»).

В результате, человек следует инструкциям злоумышленников, даже если они идут в разрез с теми правилами безопасности, которые, как ему казалось, он знал наизусть.

Представим в виде схемы основные компоненты воздействия на жертву в случае применения техник социальной инженерии, процессы, которые они провоцируют в жертве, и результат.

Что делать, чтобы не стать жертвой техник социальной инженерии?

Во-первых, необходимо осознать, что тебя ставят в условия немедленного принятия решения, и зажечь «красную лампочку». Сложно представить ситуацию покупки-продажи, особенно финансовых продуктов и услуг, которую нужно разрешить в течение ближайших 5 минут. Сама такая постановка вопроса должна насторожить — скорее всего, какой-то подвох.

Во-вторых, необходимо любыми способами убрать влияние дефицита времени. Для этого нужно под любым предлогом (и даже без него) взять паузу, чтобы успокоиться, выйти из возбужденно-эмоционального состояния и трезво оценить ситуацию. Можно сказать собеседнику, например, «Мне сейчас неудобно говорить, давайте я вам перезвоню через 20 минут» и, не вступая в дальнейшие переговоры, положить трубку. Человек может говорить вам «Сейчас или никогда!», и тут смотри пункт первый.

Что сделать в эти 20 минут, а то и час, а то и полдня?

-

Медленно подышать – это один из способов снизить частоту пульса и перевести свой организм и мозг из режима быстрого (и порой опрометчивого) реагирования в спокойный режим, что позволит «разблокировать» аналитические системы мозга;

-

проверить информацию, которую вы успели получить от звонившего (например, про двойную аутентификацию, если анализировать кейс «Звонок по объявлению», или позвонить по официальному номеру в компанию, которая якобы проводит розыгрыш призов, в котором вы выиграли);

-

позвонить родным, другу, кому-то, кто мог бы посмотреть на ситуацию взглядом, не замутненным эмоциями, и указать вам на риск мошенничества.

Сегодня благодаря разнообразию социальных сетей собрать сведения о человеке очень легко. А опытные мошенники хорошо разбираются в психологии, и могут использовать в своих целях даже минимальные знания о пользователе.

Многие специалисты по информационной безопасности говорят, что, как не защищай программы и системы, но есть одно слабое звено – это сам пользователь. Люди зачастую оказываются очень доверчивыми и сами предоставляют мошенникам конфиденциальную информацию. С помощью специальных практик мошенникам добыть необходимую информацию намного проще, нежели получить ее путем взлома системы безопасности. Этим они и пользуются.

Социальная инженерия – это способ получения конфиденциальной информации с помощью психологического воздействия на человека. Основной целью социальной инженерии является получение выгоды через доступ к паролям, банковским данным и другим защищенным системам.

Социальная инжерерия может принимать разные виды. Вот самые распространенные.

Фишинг — это вид мошенничества, основная суть которого завладение логинами и паролями от важных сайтов, аккаунтов, счетов в банке и другой конфиденциальной информацией путем рассылки писем с ссылками на мошеннический сайт, внешне очень похожий на настоящий. После того как пользователь попадает на поддельную страницу, мошенники пытаются различными психологическими приемами побудить его ввести на поддельной странице свои логин и пароль, что позволяет мошенникам получить доступ к аккаунтам и банковским счетам.

Фарминг — при фарминге на персональный компьютер жертвы устанавливается вредоносная программа, которая меняет информацию по IP-адресам, в результате чего обманутый пользователь перенаправляется на поддельные сайты без его ведома и согласия.

Вишинг — метод, который заключается в том, что злоумышленники, используя телефонную коммуникацию и, играя определенную роль (сотрудника банка, покупателя и т.д.), под разными предлогами выманивают у держателя платежной карточки конфиденциальную информацию или стимулируют его к совершению каких-то действий со своим счетом или банковской платежной карточкой.

Взлом социальных сетей — взламывается страница пользователя и от его имени идут сообщения его друзьям, чаще всего с просьбой «скинь денег на карточку». Тот, кого взломали, может понять об этом, когда не сможет войти в свой аккаунт, ведь пароль уже изменен.

СМС-атаки — мошенник создает фейковый аккаунт в социальных сетях либо регистрируется, к примеру, в Viber, с симкарты, которая оформлена не на его. Далее высылает объявление: «Помогите на лечение ребенку», размещая фото и реквизиты. Если это действительно реальный человек, то реквизиты легко проверяются. Но, к сожалению, люди не часто проверяют такую информацию.

Претекстинг — набор действий, отработанных по определенному, заранее составленному сценарию, в результате которого жертва может выдать какую-либо информацию или совершить определенное действие. Чаще всего данный вид атаки предполагает использование голосовых средств, таких как Skype, телефон, электронная почта и т. п. Для использования этой техники злоумышленнику необходимо изначально иметь некоторые данные о жертве (имя сотрудника, должность, название проектов, с которыми он работает, дату рождения). Используя такую информацию, он входит в доверие и получает необходимые ему данные.

Кви про кво (в английском языке это выражение обычно используется в значении «услуга за услугу») — злоумышленник представляется, например, сотрудником технической поддержки и информирует о возникновении каких-то проблем на рабочем месте. Далее он сообщает о необходимости их устранения. В процессе «решения» такой проблемы злоумышленник подталкивает жертву на совершение действий, позволяющих атакующему выполнить определенные команды или установить необходимое вредоносное программное обеспечение на компьютере жертвы. Эта техника предполагает обращение злоумышленника к пользователю, как правило, по электронной почте или корпоративному телефону.

Обратная социальная инженерия — создается такая ситуация, при которой жертва вынуждена будет сама обратится к злоумышленнику за «помощью». Например, мошенник может выслать письмо с телефонами и контактами «службы поддержки» и через некоторое время создать обратимые неполадки в компьютере жертвы. Пользователь в таком случае позвонит или свяжется по электронной почте с злоумышленником сам, и в процессе «исправления» проблемы злоумышленник сможет получить необходимые ему данные.

Методов мошенничества, которые используют социальную инженерию, – множество. Перечисленные – это всего лишь их часть. Самые распространенные для нашей страны – фишинг, взлом социальных сетей и вишинг.

Главный способ защиты от мошенников, использующих методы социальной инженерии, это проявление бдительности и осторожности. Поэтому предлагаем «на зубок» запомнить следующие правила безопасности:

- Не открывайте вложения электронной почты, отправленные с неизвестных ресурсов.

- При разговоре по телефону с незнакомым человеком следует быть внимательным и принимать какие-либо решения обдуманно.

- Не используйте логины и пароли и другую конфиденциальную информацию, если вы подозреваете что ваш компьютер заражен.

- Не соглашайтесь на загрузку, предлагаемую неизвестным програмным обеспечением.

- Не переходите по ссылкам из электронной почты.

- Не сообщайте реквизиты своей банковской платежной карточки, коды безопасности и другие личные данные незнакомцам ни при каких условиях.

- Остерегайтесь любых не известных предложений помощи.

- Регулярно проверяйте ваш компьютер на вирусы.

Повышайте свой уровень финансовой грамотности, чтобы обезопасить себя и идти в ногу со временем.

Комитет образования и науки Курской области

Областное государственное бюджетное учреждение

дополнительного профессионального образования

«Курский институт развития образования»

ВЫПУСКНОЙ ПРОЕКТ

Методическая разработка занятия

по теме

«Социальная инженерия: почему люди сами отдают мошенникам деньги»

Разработчик: слушатель ДПП ПК

«Содержание и методика преподавания курса финансовой грамотности различным категориям обучающихся»

Шустикова А.В., учитель истории и обществознания

Курск

2021

Введение

Актуальность темы проекта

Среди всех видов мошенничеств финансовое мошенничество занимает особое место. Какие только хитрости не используют охотники за чужими деньгами, чтобы обогатиться. С активным развитием новых технологий финансовое мошенничество тоже не стоит на месте, адаптируется к современным условиям. В наши дни мошенничество приобрело интеллектуальный характер. Мошенники применяют не только новые технологии, но и самые современные психологические методики.

Жертва мошенничества часто добровольно передает злоумышленнику свои деньги и другое имущество, искреннее заблуждаясь, кому и для чего он это делает.

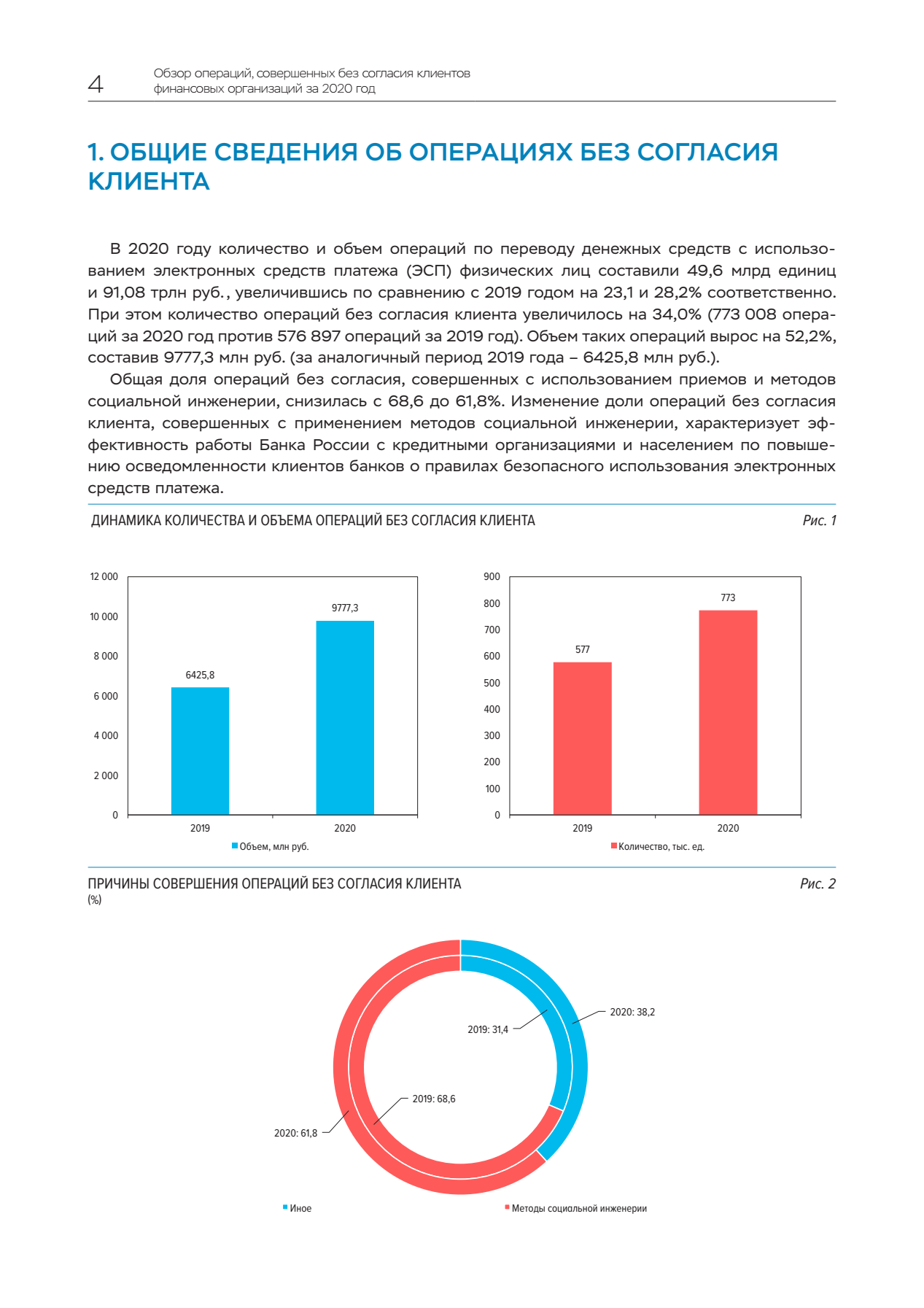

В мае 2021 года на официальном сайте Центрального Банка был опубликован «Обзор операций, совершённых без согласия клиентов финансовых организаций за 2020 г.» Согласно данным, представленным в документе, объем всех операций, совершенных без согласия клиента с использованием электронных средств платежей в 2020 году составил 977,3 млн рублей. А количество таких операций – 773 тыс. единиц.

Операции, совершенные без согласия клиента с использованием электронных средств платежей, можно разделить на три типа:

• операции через банкоматы, терминалы и импринтеры;

• оплата товаров и услуг в Интернете (CNP-транзакции — транзакция типа «Card Not Present» – операция, осуществленная в сети Интернет с использованием реквизитов платежной карты (без предъявления ее материального носителя);

• операции в системе дистанционного банковского обслуживания.

Необходимо отметить, что большая часть операций без согласия клиента совершается в результате использования злоумышленниками методов социальной инженерии (введение в заблуждение путем обмана или злоупотребления доверием) для получения несанкционированного прямого доступа к электронным средствам платежа владельцев средств либо побуждения их самостоятельно совершить перевод в пользу мошенников.

О чём это говорит? О низком уровне финансовой грамотности, касающейся финансовых рисков.

Этот вывод подтверждается и результатами исследования уровня финграмотности, проводимых Национальным агентством финансовых исследований в 2018 – 2020 гг. Во время исследования были выявлены основные проблемы, связанные с недостаточным уровнем финансовой грамотности россиян, касающиеся финансовых рисков:

-

34% не понимают связь между доходностью и риском (рискуют стать жертвой финансовых пирамид)

-

31% владельцев карт сталкивался с попытками мошенничества, 4% понесли финансовые потери

-

60% не заботятся о своих персональных данных.

Специфика финансового мошенничества состоит в той области отношений, в которой совершается обман — это сфера обращения различных платежных карт и других средств платежа, получение и выдача кредитов, привлечение инвестиций и иные финансовые (денежные) отношения.

Поэтому необходимо особое внимание уделять проблеме повышения уровня финансовой грамотности молодёжи, касающейся финансовых рисков и финансового мошенничества.

Практической значимостью данной темы является то, что ее можно использовать на внеурочных занятиях по финансовой грамотности, на классных часах. В результате у обучающихся формируются умения:

— распознавать риски возникновения финансовых мошенничеств при совершении операций;

— выбирать модель поведения при возникновении угрозы финансового мошенничества;

-моделировать риски возникновения новых неизвестных финансовых мошенничеств.

Целевая аудитория проекта: обучающиеся, в возрасте 14 – 15 лет.

Технологическая карта

|

Тема занятия |

«Социальная инженерия»: почему люди сами отдают мошенникам деньги» |

||

|

Название предмета |

Финансовая грамотность (внеурочная деятельность) |

||

|

Целевая аудитория |

8-9 классы |

||

|

Тип занятия |

комбинированный |

||

|

Цель занятия |

Сформировать у воспитанников представление о финансовом мошенничестве, методах «социальной инженерии», рассмотреть возможные варианты предупреждения финансовых махинаций |

||

|

Задачи |

— рассмотреть виды финансового мошенничества с использованием банковских карт, мобильных телефонов и интернета; — выявить основные методы и приёмы финансовых мошенников «социальных инженеров»; — выявить «слабые» стороны потерпевших от финансовых мошенников; — выявить «зоны риска» встречи с финансовыми мошенниками; — сформулировать рекомендации «Как не попасть на удочку финансовых мошенников?» |

||

|

Планируемые результаты |

Личностные: — осознание ответственности за настоящее и будущее собственного финансового благополучия, благополучия своей семьи; умение оценивать и аргументировать собственную точку зрения по финансовым проблемам, стремление строить свое будущее на основе целеполагания и планирования. Предметные результаты: — владение основными понятиями темы: финансовое мошенничество, «социальная инженерия»; — владение основными принципами принятия финансовых решений в процессе своей жизнедеятельности; — осознание наличия финансовых мошенничеств в современном обществе; — понимание различных схем проведения финансовых мошенничеств; — приобретение навыков защиты от финансового мошенничества. Метапредметные: — регулятивные: умение самостоятельно планировать пути достижения личных финансовых целей, в том числе альтернативных, осознанно выбирать наиболее эффективные способы решения финансовых задач, формирование навыков принятия решений на основе сравнительного анализа, навыков самоанализа. — познавательные: умение определять понятия, создавать обобщения, классифицировать, устанавливать причинно-следственные связи, строить логические рассуждения, умозаключения и делать выводы на примере материалов данного занятия, формирование и развитие навыков работы со статистической, фактической и аналитической финансовой информацией. — коммуникативные: осуществление деловой коммуникации, координировать и выполнять работу в условиях реального взаимодействия. |

||

|

Формы организации деятельности учащихся |

Фронтальная, групповая |

||

|

Методы и технологии |

Методы: проблемный метод, проектирования, дискуссия. Технология критического мышления с элементами игры |

||

|

Необходимое оборудование |

демонстрационный ПК (мультимедиа проектор, экран), презентация, карточки с заданиями-ситуациями для практической работы, карточки заданий для игры «Грабли», раздаточный материал (памятки). |

||

|

№ |

Этап урока |

Деятельность учителя |

Деятельность учеников |

|

1 |

Организационный |

Приветствует учеников. Эмоциональный настрой. Рассказывает, в какой форме |

Приветствуют учителя. |

|

2 |

Определение темы занятия |

Предлагает посмотреть фрагмент из фильма «Двенадцать стульев» https://www.youtube.com/watch?v=P8t2dbJ7YXY (продолжительность фрагмента 6 мин: с 36 мин. 9 сек. по 42 мин. 10 сек.) Организует беседу: — Какие чувства вызывает поведение персонажей? — Какова была цель Остапа Бендера? — Добился ли он своей цели? — Какие методы и приёмы использовал Остап Бендер для достижения своей цели? — Затронули ли эти действия — Как вы можете назвать его действия? Учитель предлагает определить, как данный фрагмент связан с темой урока. Учитель выслушивает ответы. Великий комбинатор Остап Бендер чтил уголовный кодекс. Банальному грабежу он предпочитал психологические уловки, чтобы жертвы его обаяния добровольно отдавали ключи от квартир, где деньги лежат. Позже для таких махинаций придумали специальное название — социальная инженерия. |

Смотрят видео. Участвуют в беседе. Высказывают своё мнение, как данный фрагмент связан с темой урока. Формулируют тему занятия. Планируемые результаты: умение оценивать и аргументировать собственную точку зрения; умение устанавливать причинно-следственные связи, строить логические рассуждения, осуществление деловой коммуникации. |

|

3 |

Формулировка проблемы, целей и задач урока |

По статистике в большинстве случаев люди теряют свои сбережения не потому, что их счета взламывают хакеры. Владельцы банковских карт чаще всего сами сообщают мошенникам их полные реквизиты, включая номер, срок действия, трехзначный CVV/CVC-код, а также пароли и коды из СМС, которые банки присылают для подтверждения операций, не заботятся о своих персональных данных Операции, совершенные без согласия клиента с использованием электронных средств платежей, можно разделить на три типа: • операции через банкоматы, терминалы; • оплата товаров и услуг в Интернете (CNP-транзакции — Транзакция типа «Card Not Present» – операция, осуществленная в сети Интернет с использованием реквизитов платежной карты (без предъявления ее материального носителя); • операции в системе дистанционного банковского обслуживания. Учитель предлагает проанализировать диаграммы: «Динамика количества и объёма операций без согласия клиента с использованием электронных средств платежа», «Причины совершения операций без согласия клиентов», «Распределение возвращения (возмещения) денежных средств» (приложение 1) Вопрос: Какие выводы мы можем сделать на основе статистических данных Центрального Банка? Предлагает сформулировать проблему, цели и задачи занятия. |

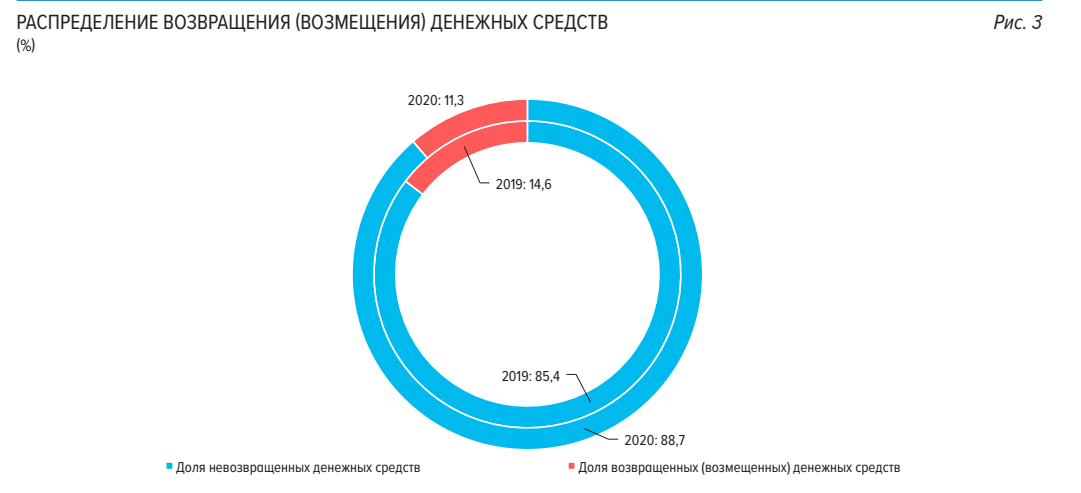

Анализируют диаграммы, делают выводы: — Объем всех операций, совершенных без согласия клиента с использованием ЭСП (Электронных средств платежа), в 2020 г. увеличился по сравнению с 2019 годом и составил 9777,2 млн рублей. Количество таких операций тоже увеличился до 773 тыс. единиц. — Основная причина совершения операций без согласия клиента – методы социальной инженерии. — Наиболее часто денежные средства вернуть не удалось. Формулируют проблему: Почему люди сами отдают мошенникам деньги? Цель и задачи: — узнать, что такое «социальная инженерия» — какие методы и приёмы используют социальные инженеры — рассмотреть виды финансового мошенничества с использованием банковских карт, мобильных телефонов и интернета; — сформулировать способы грамотного поведения для их предотвращения. Определяют значимость данной темы для себя. Планируемые результаты: умение ставить цели и определять задачи деятельности, формирование и развитие навыков работы со статистической, фактической и аналитической финансовой информацией. |

|

4 |

Изучение базовых понятий |

Предлагает изучить теоретический материал «Основные приемы социальной инженерии»: социальная инженерия, фишинг, претекстинг, плечевой серфинг, «Кви про кво» — «услуга за услугу»; кардинг. Задание: определить, на каких чувствах играют «социальные инженеры»? |

Изучают теоретический материал. Определяют, на каких человеческих чувствах играют мошенники. Планируемые результаты: научаться оперировать новыми понятиями, понимание различных схем проведения финансовых мошенничеств. |

|

5 |

Решение жизненных ситуаций и практических задач (фронтально) |

Предлагает посмотреть короткометражный художественный фильм «Сообщите ваш пароль» (https://edu.pacc.ru/kinopacc/articles/1011/#106) Организует беседу: — Какую информацию, размещенную на банковской карте или связанную с ней, нельзя никому сообщать? — Какую информацию, размещенную на банковской карте или связанную с ней, может запрашивать сотрудник банка? — Какие вы знаете «ловушки», способствующие получению мошенниками конфиденциальной информации у держателя карты? — Как действовать в ситуации, если у вас пытаются получить сведения о вашей карте по телефону? |

Смотрят фильм. Участвуют в беседе. Формулируют правила поведения при мошеннических действиях. Планируемые результаты: понимает, какие приемы могут применять мошенники, чтобы завладеть информацией о банковской карте, какие действия может совершать настоящий сотрудник банка, а какие мошенник, научится безопасно пользоваться банковской картой и распознавать действия мошенников. |

|

Решение жизненных ситуаций и практических задач (групповая работа) |

Работа в группах. Знание о наиболее распространенных способах мошенничества с помощью мобильного телефона и Интернета поможет легче их Учитель раздаёт кейсы для групп: схемы мошенничества с помощью Ставит учебную задачу. Предлагает группам изучить представленные кейсы и сформулировать правила поведения в данной ситуации. |

Выполняют учебную задачу. Работают в группах. Распределяют роли, анализируют признаки мошенничества, вырабатывают алгоритм действий (правила правильного поведения) Планируемые результаты: понимание различных схем проведения финансовых мошенников, приобретение навыков защиты от финансового мошенничества, осознанно выбирать наиболее эффективные способы решения финансовых задач. |

|

|

6 |

Представление итогов работ групп |

Организует беседу по итогам работы с кейсами. Предлагает сформулировать рекомендации «Как не попасть на удочку финансовых мошенников?» |

Представляют результаты своей деятельности: алгоритм действий (правила правильного поведения) |

|

7 |

Применение знаний |

Игра «Не наступи на грабли». Можно онлайн на сайте «Финкультура.Инфо» в разделе «Грабли»(https://www.fincult.info/rake/) или можно провести эту игру офлайн, распечатав вопросы с вариантами ответов и деньги. Учитель объясняет правила игры: В вашем кошельке 500 р. (другая сумма) Цель: сохранить их или приумножить. В каждой задаче есть «цена вопроса». При неправильном ответе она списывается, при верном — прибавляется. При нулевом балансе игра заканчивается. Удачи! |

Принимают правила игры. Играют. Понимают насколько хорошо усвоили материал занятия. |

|

8 |

Рефлексия |

Предлагает ответить на — Ребята, оцените ваши Аферисты постоянно придумывают новые схемы обмана. Единственный способ избежать денежных потерь при встрече с мошенниками — критически воспринимать любые предложения, перепроверять информацию и никогда не торопиться при принятии финансовых решений. |

Отвечают на вопросы, |

Список использованной литературы и Интернет-ресурсов

-

Ребий Е.Ю. Финансы для взрослой жизни. Сборник методических материалов для сотрудников детских домов и домов-интернатов, по повышению финансовой грамотности воспитанников и детей, оставшихся без попечения родителей/Ю.Е. Ребий.- Ставрополь. ИП Педашенко.- 2017

-

Финансовое мошенничество. Как себя защитить. Сборник демонстрационных материалов для проведения занятий по финансовой грамотности в организациях для детей-сирот и детей, оставшихся без попечения родителей. Создан при поддержке Банка России и Министерства просвещения РФ. – Москва, 2019 г.

-

Финансовое мошенничество. Как себя защитить. Сборник методических материалов для проведения занятий по финансовой грамотности в организациях для детей-сирот и детей, оставшихся без попечения родителей. Создан при поддержке Банка России и Министерства просвещения РФ. – Москва, 2019 г.

-

Абросимова, Е. А. Финансовая грамотность: материалы для воспитанников организаций (учреждений) для детей-сирот и детей, оставшихся без попечения родителей / Е. А. Абросимова. — М.: НОЧУ ДПО УЦ «Сетевая Академия», 2020.

-

Абросимова, Е. А. Финансовая грамотность: рабочая тетрадь. Организации для детей-сирот и детей, оставшихся без попечения родителей / Е. А. Абросимова. — М.: НОЧУ ДПО УЦ «Сетевая Академия», 2020.

-

Обзор операций, совершённых без согласия клиентов финансовых организаций за 2020 г. (сайт Центрального Банка России: https://cbr.ru/ )

-

Ежедневная деловая газета РБК (РосБизнесКонсалтинг): https://www.rbc.ru/finances/28/09/2017/59ca447b9a79474aa6f65673

-

Сайт НАФИ: https://nafi.ru/about/

-

Хужожественный короткометражный фильм «Сообщите ваш пароль»: https://edu.pacc.ru/kinopacc/articles/1011/#106

-

Сайт Финкульт.Инфо: https://www.fincult.info/

-

Центр «Федеральный методический центр по финансовой грамотности системы общего и среднего профессионального образования» — Национальный исследовательский университет «Высшая школа экономики»: https://fmc.hse.ru/

Словарь основных терминов

Кардинг — мошенничество с платежными картами, (от англ. carding) — вид мошенничества, при котором производится операция с использованием платежной карты или её реквизитов.

«Кви про кво» — «услуга за услугу» — Эта техника атаки предполагает общение по электронной почте или телефону. Мошенник представляется сотрудником, например, техподдержки, и предлагает жертве помочь ему устранить определенные неполадки в онлайн-системе или на рабочем месте. Жертва, выполняя его указания, лично передает ему средства доступа к важной информации.

Плечевой серфинг — включает в себя наблюдение личной информации жертвы через её плечо. Этот тип атаки распространён в общественных местах, таких как кафе, торговые центры, аэропорты, вокзалы, а также в общественном транспорте.

Претекстинг — атака, в которой злоумышленник представляется другим человеком и по заранее подготовленному сценарию узнает конфиденциальную информацию. Часто социальные инженеры представляют сотрудниками банков, кредитных сервисов, техподдержки или других служб, которым человек по умолчанию доверяет. Для большей достоверности они сообщают потенциальной жертве какую-либо информацию о ней: имя, номер банковского счета, реальную проблему, с которой она обращалась в эту службу ранее.

Социальная инженерия — совокупность приёмов, методов и технологий создания такого пространства, условий и обстоятельств, которые максимально эффективно приводят к конкретному необходимому результату «. Социальная инженерия — в контексте информационной безопасности — психологическое манипулирование людьми с целью совершения определенных действий или разглашения конфиденциальной информации. Следует отличать от понятия социальной инженерии в социальных науках — которое не касается разглашения конфиденциальной информации.

Социальные инженеры — в широком смысле — это специалисты, которые умеют манипулировать другими. Но обычно мы слышим о тех социальных инженерах, которые с помощью психологических приемов выманивают деньги или данные для доступа к чужому счету.

Финансовое мошенничество – это совершение противоправных действий в сфере

денежного обращения путем обмана, злоупотребления доверием и других манипуляций с целью незаконного обогащения.

Фишинг – это наиболее распространенный вид мошенничества на

сегодняшний день. В данном случае мошенники связываются с владельцем карты либо по телефону, либо по электронной почте от имени

банка и обманным путем узнают от него данные по его карте. Это может выглядеть следующим образом: вам звонит злоумышленник представляясь сотрудником банка, утверждает, что с вашей карты произведен несанкционированный платеж, либо ваша карта заблокирована, либо у вас образовался непогашенный долг и т. д., детали не уточняются, и вас просят сообщить конфиденциальные данные по вашей карте

(ПИН-код, CVV код и т. д.).

Приложение 2. Практические ситуации (кейсы)

-

«Я ввел этот номер по ошибке». Представьте ситуацию: 8 Марта, хорошее настроение, застолье, и тут раздается звонок. Вместо поздравлений (а может, и вместе с ними) в

трубке вы слышите извинения: «Простите, только что пытался зайти в

свой Интернет-банк (кошелек, личный кабинет сотового оператора, и

т.д.), но ошибся, и, ввел ваш номер. Пожалуйста, можете скинуть код,

который пришел вам в SMS-ке? Он на самом деле мой». Не ожидая

подвоха в такой чудесный час, вы решите помочь человеку, а по факту –

мошеннику, и отдадите ему данные от своего аккаунта. Никакой чужой

пароль не может прийти на ваш номер телефона. Он не подойдет к другому счету. С помощью секретного кода злоумышленник может поменять настройки Интернет-банка или кошелька, украсть деньги и т.д. -

Если друг оказался вдруг… Вам приходит сообщение от подруги в соцсети или Skype, она просит денег в долг. Говорит, что это очень срочно и умоляет по возможности сейчас же перевести необходимую сумму на карточку или электронный кошелек. Прежде чем броситься выручать подругу из беды, стоит перепроверить информацию, так как аккаунт может быть взломан.

Самое лучшее в такой ситуации перезвонить подруге и выяснить суть

проблемы по телефону. Если такой возможности нет, можно задать какой-нибудь «контрольный» вопрос, ответ на который может знать только она. -

«Мама, у меня проблемы!» Еще один похожий и распространенный вид мошенничества опирается уже не на дружеские, а на родительские чувства. Иногда мошенники веерно рассылают сообщения на мобильные номера, пытаясь попасть

на того, кто поверит и откликнется. И то, что SMS в этом случае приходит с неизвестного номера, только усиливает волнение получателя:

«Мама, я попал в аварию, срочно нужны деньги, переведи их, пожалуйста, на этот номер телефона». «Папа, у меня проблемы, я в больнице,

пишу с чужого телефона, кинь, пожалуйста, деньги на этот кошелек.

Маме не говори». Цель понятна, выманить деньги у близких пользователя. Они сами переведут их на указанный мобильный номер, банковскую карту или электронный кошелек (в зависимости от того, какой

способ будет указан в SMS). -

Звонок на миллион рублей. Известная радиостанция звонит и поздравляет с выигрышем в 1 000000 рублей? На почту пришло письмо от рекламного агентства о том, что ваш адрес стал счастливым, и теперь их клиент, мировой производитель ювелирных украшений, дарит вам кольцо с бриллиантом? Нужно только оплатить налог или доставку приза. Если вы никогда не участвовали в этих лотереях, можете быть уверены: доброе известие это фальшивка. «Налог» уйдет мошенникам, а обещанный выигрыш так и не доберется до адресата. Признаки фальшивой лотереи. Пользователь никогда не оставлял своих личных данных на ресурсе или в организации, от имени которой приходит сообщение. Сообщение составлено с орфографическими ошибками. Почтовый адрес отправителя располагается на общедоступном почтовом сервисе, например, gmail.com, yandex.ru, mail.ru.

-

Письмо из банка. Вам приходит тревожное письмо от вашего банка или платежного сервиса. В нем информация о том, что счет заблокирован и для того, чтобы возобновить работу с ним, необходимо перейти по ссылке и ввести свои данные. Единственная цель таких писем – убедить человека

перейти на поддельный (фишинговый) сайт и ввести там свои персональные данные, которые будут украдены, а вслед за ними и деньги со

счета. Кроме того, фишинговый сайт может заразить ваш компьютер

вирусом. -

Магазины-близнецы. Мошеннические магазины часто маскируются под известные. Их адрес в строке может отличаться от адреса настоящего магазина всего одной буквой, например, yubbka.com вместо yubka.ru. Но и в реальном Интернет-магазине может поджидать опасность – во время перехода на

страницу оплаты товаров. В этот момент специальный вирус перекидывает пользователя на поддельную страницу.

«Николай получил электронное письмо от интернет-магазина, в котором часто делает покупки: «Подтвердите свой аккаунт, чтобы продолжать пользоваться бонусами». Николай перешел по ссылке из письма, заново ввел свои личные данные и данные банковской карты. Затем его попросили сделать «пробный платеж» на 1 рубль. В ходе оплаты надо было ввести трехзначный код с обратной стороны карты. Как только Николай ввел этот код, ему пришло сообщение от банка о списании со счета, но вовсе не 1 рубля, а 10 000 рублей. Николай решил, что получил письмо от онлайн-магазина — он увидел знакомое название и логотип в тексте письма.»

Как действуют преступники? Мошенники регистрируют адрес почты, похожий на адрес реального интернет-магазина, банка или другой легальной организации. Например, вместо настоящего адреса магазина «Супершоп» [email protected] используют [email protected]. Иногда обманщики даже не заморачиваются с похожим адресом, так как зачастую он скрыт от глаз пользователя. Просто указывают название магазина как имя отправителя — именно его и видит получатель. Подмену проверить легко, но не все обращают внимание на такие детали.

-

Звонок из Министерства труда и социальной защиты. Вам рассказывают про пособие, которое положено выпускнику организации для детей-сирот. Чтобы перевести деньги на карту, необходимо сообщить ее данные звонящему. Ваши действия?

Ответ: Необходимо проверить информацию. Государственные организации не запрашивают по телефону реквизиты банковских карт граждан. Перезвоните в Министерство труда и социальной защиты, уточните, мог ли поступить звонок от их сотрудника.

-

В ячейке Центрального банка лежат средства, которые вы можете

получить. Поскольку деньги ждали, пока вы достигните совершеннолетия, набежали проценты за аренду ячейки в банке. Переведите на указанный счет небольшую сумму (10 тысяч рублей), и вы получите 215 тысяч рублей. Однако время ограничено, если не поторопитесь, то через 7 дней деньги в ячейке перейдут государству. Ваши действия?

Ответ: Если вам звонят от имени Центрального банка, позвоните на телефон горячей линии Банка России: 8-800-300-3000. Помните, что Банк России не обслуживает физических лиц!

-

История Олега.

«Звонит незнакомый мужчина и говорит, что по ошибке прислал мне 30 000 рублей. Просит отправить их ему по номеру карты, который мол сейчас продиктует. Я так прикинул, что это развод и положил трубку. Проверяю мобильный банк, а деньги реально пришли.

Тут тот мужчина звонит еще раз и начинает орать в трубку, что я присвоил его деньги и он подаст на меня в суд, если я их не верну. Я говорю, нет, обращайся в банк, пусть там разбираются, а я тут ни при чем. На что он мне говорит: давай так — оставь себе 2000 рублей, остальное переводи мне на карту. Не знаю, что делать. Вдруг это вообще не его деньги? Откуда у него мой номер телефона? Он правда может меня засудить, если ничего не верну?

Дайте совет Олегу.

Содержание

- Quid pro quo

- Содержание

- Этимология

- Применение

- Электронное мошенничество: техники и способы защиты

- Техники социального инжиниринга

- Как себя обезопасить

- Социальная инженерия

- Социальная инженерия: что это и как она появилась?

- Методы социальной инженерии

- «Троянский конь»

- Претекстинг

- «Дорожное яблоко»

- Фишинг

- Кви про кво

- Обратная социальная инженерия

- Защита от социальной инженерии

Quid pro quo

Quid pro quo, Квипрокво́ [1] или кипроко [2] (от лат. Quid pro quo — «то за это») — фразеологизм, обычно используемый в английском языке в значении «услуга за услугу» [3] . В испанском, итальянском, португальском, французском языках используется другой, очень похожий по звучанию, но имеющий другое значение фразеологизм латинского происхождения — «Quiproquo».

Содержание

Этимология

Слово возникло с помощью лексико-семантического способа словообразования, путем сращения (после транслитерации лат. выражения quid pro quo в кви про кво) оборота в слово в начале 30-х годов XX в. Квипрокво по своему происхождению аналогично словам бомонд, игрек, сальто-мортале и т. п.: из французского i grec «и греческое», итальянского salto mortale «сальто смертельный», французского beau monde «хороший свет»). [1]

Применение

Слово Quid pro quo используется в контексте транскрипции или переписывания данных текста [4] . Не следует путать с Quiproquo, которое применяется в театральном контексте. Quid pro quo указывает на более или менее равный обмен услугами или товарами.

Фраза часто используется в современном английском языке, наряду с такими фразами как «a favor for a favor» (услуга за услугу), «what for what» (что за что), «give and take» (давать и брать), «tit for tat» (око за око), «this for that» (то за это), а также «you scratch my back, and I’ll scratch yours» (ты почеши мне спину, а я почешу твою). В английском языке обычно латинская фраза Quid pro quo означает do ut des (букв. я даю, что бы вы могли дать).

Квипрокво (Quid pro quo) применяется в законодательстве как договор об обмене ценными вещами (товарами). Согласно общему праву, договор должен включать рассмотрение ценности товаров. Суды некоторых стран, при неравноценном обмене, могут признать квипрокво (улугу за услугу) недействительным [5] .

Также бывает квипрокво домогательств (Quid pro quo sexual harassment), которое предполагает сексуальные домогательства, просьбы о сексуальных услугах или другое поведение сексуального характера. В обмен предлагается благоприятная обстановка в учёбе или на работе, или же положительное решение каких-либо проблем (наём, продвижение по службе, увеличение заработной платы, помощь в работе школы и т. д.). Данные случаи включают практические действия, которые негативно влияют либо на условия труда или на академическую успеваемость [уточнить] .

Источник

Электронное мошенничество: техники и способы защиты

«Троянский конь», «Дорожное яблоко», «Подсматривание через плечо», «Кви про кво» — данные техники применяют злоумышленники с целью кражи электронных денежных средств. Мы, становясь жертвами, по собственной воле даем злоумышленникам доступ к своему онлайн-банку, либо же переводим денежные средства на нужный банковский счет. В действительности, интернет-мошенники «взламывают» нашу личность. Основное количество таких «взломов» относятся к социальной инженерии (от англ. social engineering) — методу получения необходимого доступа данным, который основан на особенностях психологии граждан. Что же это такое и как противостоять мошенникам.

Понятие социальная инженерия (SE) обозначает смесь науки, психологии и искусства. При том, что это удивительно и сложно, это также довольно просто. Основная задача злоумышленника — социального инженера — создание стрессовой ситуации, выбивание гражданина из привычной колеи, а также они желают заставить совершить действия, которые для него не свойственны. К примеру, под угрозой якобы «несанкционированного списания» убедить назвать преступнику код из SMS-сообщения с целью подтверждения перевода, либо перепривязки своего банковского счета к другому номеру телефона.

Техники социального инжиниринга

Социальная инженерия включает в себя некоторое количество техник. Каждая из них отличается принципом, но основная задача остается неизменной.

Фишинг (password harvesting fishing — «ловля паролей»): получение важной информации напрямую от владельца при помощи электронной почты, сервисов мгновенных сообщений, либо СМС-сообщений. К примеру, вам присылают письмо на электронную почту от имени популярного бренда, сайта банковской организации, либо платежной системы, которое содержит просьбу авторизоваться по причине возникновения технических проблем. В письме находится ссылка на поддельную веб-страницу, которая до мелочей имитирует официальную. В случае, если вы выполните все, что требуют в письме, вы — жертва кибермошенников.

«Троянский конь». Программа «троянец» «скрывается» в безобидных программах, таких как, к примеру, игры, изображения, музыка, либо файлы с видеозаписями, но как только данные программы загружаются на устройство, вредоносное программное обеспечение начинает свою работу. «Троянцы» могут стереть ваш диск, посылать номера вашей банковской карты и пароли незнакомцам, либо позволить другим использовать ваш персональный компьютер в незаконных целях.

«Дорожное яблоко». Техника, использующая человеческое любопытство. Если, к примеру, работник организации обнаружит оброненный кем-то диск с корпоративными логотипами и надписью «Зарплаты персонала», довольно велика вероятность того, что любопытство возьмет верх, и он постарается изучить его содержимое. И скачает вредоносное программное обеспечение.

«Претекстинг». Злоумышленник озвучивает заблаговременно заготовленный текст со всеми встроенными психологическими ловушками. Как раз, именно по данной причине способ называется «претекстинг» (от англ. pretext — «предварительный текст»). К примеру, социальный инженер звонит под видом представителя службы безопасности банка и придумывает повод узнать личные данные, либо данные кредитной карты.

Совет. Даже если разговор с кем-то, кто представился представителем службы безопасности банковской организации, выглядит довольно реалистично, никогда не сообщайте CVV, кодовое слово или код из SMS-сообщения. Как только вы услышали такую просьбу, имейте ввиду: на телефонной линии — преступник.

Существует также новый способ хищений у состоятельных людей с помощью имитации голосов их друзей. Самая наиболее реакция — это положить трубку и перезвонить, узнать, в чем дело.

«Подсматривание через плечо». Банальная и опаснейшая техника социального инжиниринга. Заключается в том, что конфиденциальная информация похищается именно таким образом — подсматриванием через плечо.

Важно отметить! Чтобы не стать жертвой, надо выработать привычку, находясь в публичном месте, всегда быть начеку — проверять, не смотрит ли кто за вашими действиями.

Совет. Не пользуйтесь интернет-банкингом через бесплатный Wi-Fi, в общественных местах — злоумышленники могут похитить ваши денежные средства. В случае, если Wi-Fi «глючит», открывает подозрительные интернет-сайты, а знакомые сайты выглядят «как-то не так» — это повод задуматься и закончить сессию.

«Кви про кво» (от лат. quid pro quo — «услуга за услугу»). Аферист обращается к вам при помощи электронной почте, либо мобильному телефону с целью получения интересующих его данных взамен на оказанную «помощь». К примеру, представляется сотрудником технической поддержки, который сообщает о технической проблеме в Сети и предлагает свою помощь. Во время «решения» диктует вам действия, которые дают возможность запустить вредоносное программное обеспечение, либо получить удаленный доступ непосредственно к вашему устройству.

«Обратная социальная инженерия». Аферист заставляет пользователя самому обратиться к нему за «помощью». К примеру, на персональном компьютере жертвы атаки сначала создаются неполадки. После чего тем, либо иным образом подсовывается объявление наподобие «если у вас возникли трудности с компьютером, мы вам окажем помощь».

Как себя обезопасить

Существуют довольно простые правила. Никому и никогда не называть пароли для входа в онлайн-банк, номер банковской карты, CVC-код, а также иные данные, позволяющие осуществить списание денежных средств. Даже в том случае, если собеседник представится сотрудником службы безопасности банка и будет иметь о вас какую-то информацию (знать ФИО, дату рождения и т. д.). Вы всегда должны быть уверены, что разговариваете именно с сотрудником банка, либо микрофинансовой организации и так далее. Не уверены — перезвоните самостоятельно в финансовую организацию. К примеру, в случае возникновения проблем с банковской картой следует звонить по телефонам, которые указаны на обороте банковской карты.

Совет. На основании Федерального закона «О национальной платежной системе» от 27.06.2011 N 161-ФЗ у вас есть 2 дня, чтобы подтвердить, либо опровергнуть операцию, которая приостановлена финансовой организацией как подозрительная — нет необходимости принимать поспешные решения.

Не следует открывать SMS-сообщения, а также осуществлять переход по ссылкам от неизвестных лиц. Даже если от знакомого приходит неожиданное сообщение — узнайте, действительно он направлял вам данное SMS-сообщение, либо же его почтовый ящик был взломан.

Рассылки от имени друзей по типу «глянь, я хохотал неделю» также могут быть способом привлечь ваше внимание и заставить пройти по предлагаемой ссылке. Это же касается сообщений в социальных сетях — в случае, если знакомый просит денежных средств в долг, либо пополнить баланс телефона, удостоверьтесь, что данная просьба исходит от знакомого, а не от мошенника, который взломал его аккаунт.

Помимо этого набирает популярность такой вариант интернет-мошенничества, как взлом аккаунтов в социальных сетях и рассылка друзьям жертвы просьб об оказании помощи. В случае, если знакомый просит денежных средств в долг, либо пополнить баланс телефона, удостоверьтесь, что данная просьба исходит от знакомого, а не от мошенника, который взломал его аккаунт.

Совет. По-настоящему эффективная защита от интернет-мошенничества — полное игнорирование подозрительного сообщения в социальных сетях, по SMS, либо по электронной почте. Даже если вы вступаете в переписку с социальным инженером исключительно с целью отказа, вы все равно ставите себя под угрозу — подтверждается адрес электронной почты, ваши данные. И следующие рассылки станут более изощренными.

В заключение данной статьи хочу привести любимую почти всеми киберэкспертами цитату Фрэнка Уильяма Абигнейла, в свое время популярного и изощренного афериста, а на сегодняшний день известного эксперта по безопасности личности: «Правоохранительные органы не смогут защитить пользователей. Гражданам следует быть более осведомленными и больше знать о таких вещах, как взлом личности. Необходимо стать немного умнее, немного сообразительнее. Нет ничего плохого в том, чтобы быть скептиком. Мы живем в такое время, что, в случае если у вас легко украсть, кто-нибудь в обязательном порядке воспользуется возможностью». При подготовке публикации частично была использована информация источника.

В случае, если понравилась статья — для распространения статьи внизу следует нажать «Поделиться».

Спасибо за внимание!

Возможно Вам будут интересны следующие публикации:

На карту поступили деньги неизвестно от кого. Что делать? можно ознакомиться Подробнее ➤

Мобильный развод. Как мошенники обманывают по телефону, можно ознакомиться Подробнее ➤

Вставьте карту: как мошенники воруют из банкоматов, можно ознакомиться Подробнее ➤

Источник

Социальная инженерия

С момента появления компьютеров и начала развития Интернета программисты всеми силами стремятся обеспечить компьютерную безопасность. Но даже сегодня добиться этого на 100% не удалось никому. Однако давайте представим, что этот результат все же достигнут благодаря мощнейшей криптографии, усиленным протоколам безопасности, надежному программному обеспечению и другим элементам защиты. В итоге мы получаем абсолютно безопасную сеть, и можем смело в ней работать.

«Прекрасно! – скажете вы, – дело в шляпе!», но окажетесь неправы, ведь этого недостаточно. Почему? Да потому что пользу от любой компьютерной системы можно получить лишь при участии пользователей, т.е. людей. И как раз это взаимодействие между компьютером и человеком несет в себе серьезную опасность, и человек зачастую оказывается наиболее слабым звеном в цепи мер безопасности. К тому же он сам и является причиной, по которой безопасность оказывается неэффективной.

В информационный век манипулировать людьми стало проще, ведь есть Интернет и мобильная связь, которые позволяют взаимодействовать без непосредственного контакта. Существуют даже специальные методы, помогающие злоумышленникам «оперировать» людьми так, как им хочется. Их комплекс называется социальной инженерией, и в этой статье мы попробуем выяснить, что же это такое.

Социальная инженерия: что это и как она появилась?

Несложно догадаться, что даже самая навороченная система безопасности уязвима, когда ей управляет человек, тем более, если этот человек доверчив, наивен и психологически неустойчив. И когда на машину (ПК) совершается атака, ее жертвой может выступать не только компьютер, но и человек, который за ним работает.

Именно такая атака на сленге социальных хакеров называется социальной инженерией. В традиционной форме она выглядит как телефонный звонок, где звонящий выдает себя за кого-то другого, желая выудить у абонента конфиденциальную информацию, чаще всего – пароли. Но в нашей статье мы рассмотрим явление социальной инженерии в более широком понимании, подразумевая под ним любые возможные методы психологических манипуляций, такие как шантаж, игра на чувствах, обман и т.п.

В этом понимании социальная инженерия является методом управления действиями людей без применения технических средств. Чаще всего он воспринимается как незаконный метод получения разных ценных сведений. Используется же он преимущественно в Интернете. Если вам интересны примеры социальной инженерии, то вот один из самых ярких:

ПРИМЕР: Злоумышленник хочет узнать пароль от личного кабинета Интернет-банка у человека. Он звонит жертве по телефону и представляется сотрудником банка, просит назвать пароль, ссылаясь на серьезные технические проблемы в системе организации. Для большей убедительности он называет вымышленное (или узнанное заранее реальное) имя сотрудника, его должность и полномочия (если потребуется). Чтобы заставить жертву поверить, социальный хакер может наполнить свою историю правдоподобными деталями, сыграть на чувствах самой жертвы. После того как злоумышленник получил сведения, он все также мастерски прощается со своим «клиентом», а затем использует пароль для входа в личный кабинет и кражи средств.

Как ни странно, но даже в наше время есть люди, которые клюют на такие удочки, и доверчиво рассказывают социальным хакерам, все, что им нужно. А в арсенале последних может быть немало техник и приемов. О них мы тоже расскажем, но чуть позже.

Социальная инженерия – наука (направление), появившаяся сравнительно недавно. Ее социологическое значение состоит в том, что она оперирует специфическими знаниями, направляющими, систематизирующими и оптимизирующими процесс создания, модернизации и применения новых социальных реальностей. В некотором смысле она дополняет социологическое знание, преобразуя научные знания в алгоритмы деятельности и поведения.

В определенной форме люди использовали социальную инженерию с древних времен. Например, в Древнем Риме и Древней Греции очень уважали специально подготовленных риторов, способных убедить собеседника в его «неправоте». Эти люди участвовали в дипломатических переговорах и решали государственные проблемы. Позже социальную инженерию взяли на вооружение спецслужбы, такие как ЦРУ и КГБ, агенты которых с успехом выдавали себя за кого угодно и выведывали государственные тайны.

К началу 1970-х годов стали появляться телефонные хулиганы, нарушавшие покой разных компаний ради шутки. Но со временем кто-то сообразил, что, если использовать техничный подход, можно достаточно легко получать разную важную информацию. И уже к концу 70-х бывшие телефонные хулиганы превратились в профессиональных социальных инженеров (их стали называть синжерами), способных мастерски манипулировать людьми, по одной лишь интонации определяя их комплексы и страхи.

Когда же появились компьютеры, большинство синжеров сменило профиль, став социальными хакерами. Теперь понятия «социальная инженерия» и «социальные хакеры» синонимичны. А с мощным развитием социальной инженерии стали появляться ее новые виды и расширился арсенал методик.

Посмотрите это небольшое видео, чтобы узнать, как социальные хакеры манипулируют людьми.

Методы социальной инженерии

Все реальные примеры социальной инженерии говорят о том, что она легко адаптируется к любым условиям и к любой обстановке, а жертвы социальных хакеров, как правило, даже не подозревают, что по отношению к ним применяют какую-то технику, и тем более не знают, кто это делает.

Все методы социальной инженерии основываются на особенностях принятия людьми решений. Это так называемый когнитивный базис, согласно которому люди в социальной среде всегда склонны кому-то доверять. Среди главных методов социальной инженерии выделяются:

- «Троянский конь»

- Претекстинг

- «Дорожное яблоко»

- Фишинг

- Кви про кво

Расскажем о них подробнее.

«Троянский конь»

При использовании «троянского коня» эксплуатируется любопытство человека и его желание получить выгоду. Социальные хакеры отправляют на E-Mail жертвы письмо, в котором есть некое интересное вложение, например, апгрейд для какой-то программы, скрин-сейвер эротического содержания, будоражащая новость и т.д. Метод используется, чтобы вынудить пользователя кликнуть по файлу, который может заразить компьютер вирусом. Часто в результате на экране появляются баннеры, закрыть которые можно только двумя способами: переустановив операционную систему или заплатив злоумышленникам определенную сумму.

Претекстинг

Под термином «претекстинг» подразумевается действие, которое пользователь совершает по предварительно подготовленному претексту, т.е. сценарию. Цель состоит в том, чтобы человек выдал конкретные сведения или совершил конкретное действие. В большинстве случаев претекстинг применяется при телефонных звонках, хотя есть примеры подобных атак по Skype, Viber, ICQ и другим мессенджерам. Но для реализации метода синжер или хакер должен не просто умело лгать, но и заранее провести исследование объекта – узнать его имя, дату рождения, место работы, сумму на счете и т.д. При помощи таких деталей синжер повышает к себе доверие жертвы.

«Дорожное яблоко»

Метод дорожного яблока состоит в адаптации «троянского коня» и требует обязательного применения какого-то физического носителя информации. Социальные хакеры могут подбрасывать загрузочные флешки или диски, подделанные под носители с интересным и/или уникальным контентом. Все, что нужно, – это незаметно подложить жертве «дорожное яблоко», например, в машину на парковке, в сумку в лифте и т.д. А можно просто оставить этот «фрукт» там, где жертва его с большой долей вероятности увидит и возьмет сама.

Фишинг

Фишинг является очень распространенным методом получения конфиденциальных сведений. В классическом варианте это «официальное» электронное письмо (от платежного сервиса, банка, частного лица высокого ранга и т.д.), снабженное подписями и печатями. От адресата требуется перейти по ссылке на фальшивый сайт (там тоже есть все, что говорит об «официальности и достоверности» ресурса) и ввести какую-то информацию, к примеру, ФИО, домашний адрес, номер телефона, адреса профилей в соцсетях, номер банковской карты (и даже CVV-код!). Доверившись сайту и введя данные, жертва отправляет их мошенникам, а что происходит дальше, догадаться несложно.

Кви про кво

Метод «Кви про кво» используют для внедрения вредоносного ПО в системы различных компаний. Социальные хакеры звонят в нужную (иногда – в любую) компанию, представляются сотрудниками техподдержки и опрашивают работников на наличие каких-либо техническим неисправностей в компьютерной системе. Если неисправности имеются, злоумышленники начинают их «устранять»: просят жертву ввести определенную команду, после чего появляется возможность запуска вирусного ПО.

Вышеназванные методы социальной инженерии встречаются на практике чаще всего, но есть и другие. Кроме того, есть еще и особенный вид социальной инженерии, который также призван повлиять на человека и его действия, но делается по совсем другому алгоритму.

Обратная социальная инженерия

Обратная социальная инженерия и социальные хакеры, специализирующиеся на ней, выстраивают свою деятельность в трех направлениях:

- Создаются ситуации, вынуждающие людей обращаться за помощью

- Рекламируются услуги по решению проблем (сюда же входит опережение помощи настоящими специалистами)

- Оказывается «помощь» и воздействие

В случае с этим видом социальной инженерии злоумышленники изначально изучают человека или группу людей, на которых планируется оказать влияние. Исследуются их пристрастия, интересы, желания и потребности, и влияние оказывается именно через них с помощью программ и любых других методов электронного воздействия. Причем программы должны сначала работать без сбоев, чтобы не вызывать опасений, а уже потом переключаться на вредоносный режим.

Примеры обратной социальной инженерии – тоже не редкость, и вот один из них:

Социальные хакеры разрабатывают программу для конкретной компании, исходя из ее интересов. В программе заложен вирус замедленного действия – через три недели он активируется, а система начинает давать сбои. Руководство обращается к разработчикам, чтобы они помогли устранить проблему. Будучи готовыми к такому развитию событий, злоумышленники присылают своего «специалиста», который, «решая проблему», получает доступ к конфиденциальной информации. Цель достигнута.

В отличие от обычной социальной инженерии, обратная более трудоемка, требует особых знаний и навыков и используется для воздействия на более широкую аудиторию. Зато эффект от нее потрясающий – жертва без сопротивления, т.е. по своему собственному желанию раскрывает перед хакерами все карты.

Таким образом, любой вид социальной инженерии практически всегда используется со злым умыслом. Некоторые люди, конечно, говорят о ее пользе, указывая на то, что с ее помощью можно разрешать социальные проблемы, сохранять социальную активность и даже адаптировать социальные институты к меняющимся условиям. Но, несмотря на это, успешнее всего ее применяют для:

- Обмана людей и получения конфиденциальной информации

- Манипулирования и шантажа людей

- Дестабилизации работы компаний для последующего их разрушения

- Воровства баз данных

- Финансовых махинаций

- Конкурентной разведки

Естественно, это не могло остаться незамеченным, и появились методы противодействия социальной инженерии.

Защита от социальной инженерии

Сегодня в крупных компаниях систематически проводят всевозможные тесты на сопротивляемость социальной инженерии. Почти никогда действия людей, подпавших под атаку социальных хакеров, не носят умышленного характера. Но тем они и опасны, ведь если от внешней угрозы защититься сравнительно легко, то от внутренней – намного сложнее.

Чтобы повысить безопасность, руководство компаний проводит специализированные тренинги, контролирует уровень знаний своих сотрудников, а также само инициирует внутренние диверсии, что позволяет установить степень подготовленности людей к атакам социальных хакеров, их реакцию, добросовестность и честность. Так, на E-Mail могут присылать «зараженные» письма, вступать в контакт в Skype или соцсетях.

Сама же защита от социальной инженерии может быть как антропогенной, так и технической. В первом случае привлекается внимание людей к вопросам безопасности, доносится суть серьезности данной проблемы и принимаются меры по привитию политики безопасности, изучаются и внедряются методы и действия, повышающие защиту информационного обеспечения. Но у всего этого есть один недостаток – все эти способы пассивны, и многие люди просто пренебрегают предупреждениями.

Что же касается технической защиты, то сюда относятся средства, затрудняющие доступ к информации и ее использованию. Учитывая то, что самыми «популярными» атаками социальных хакеров в Интернете стали электронные письма и сообщения, программисты создают особое ПО, фильтрующее все поступающие данные, и это касается как частных почтовых ящиков, так и внутренней почты. Фильтры анализируют тексты входящих и исходящих сообщений. Но здесь есть трудность – такое программное обеспечение загружает серверы, что может тормозить и сбивать работу системы. К тому же невозможно предусмотреть все вариации написания потенциально опасных сообщений. Однако технологии совершенствуются.

А если говорить конкретно о средствах, препятствующих использованию полученных данных, они делятся на:

- Блокирующие использование информации везде, кроме рабочего места пользователя (аутентификационные данные привязываются к электронным подписям и серийным номерам комплектующих ПК, физическим и IP-адресам)

- Блокирующие автоматическое использование информации (сюда относится всем нам знакомая Captcha, где паролем служит картинка или ее искаженная часть)

Оба этих способа блокируют возможность автоматизации и смещают баланс между ценностью сведений и работой по их получению в сторону работы. Поэтому даже при наличии всех данных, выданных ничего не подозревающими пользователями, социальные хакеры сталкиваются с серьезными трудностями в их практическом применении.

А любому обычному человеку для защиты от социальной инженерии мы советуем просто сохранять бдительность. Получая на электронную почту письмо, обязательно внимательно читайте текст и ссылки, старайтесь понять, что находится в письме, от кого оно пришло и зачем. Не забывайте пользоваться антивирусами. Если же неизвестные звонят по телефону с незнакомого номера, никогда не называйте своих личных данных, тем более тех, которые касаются ваших финансов.

Кстати, в этом видео, пусть и коротко, но интересно рассказано о том, как защититься от социальной инженерии.

И, напоследок, мы хотим познакомить вас с некоторыми из книг по социальной инженерии, в том числе как области социологического знания, чтобы при желании вы могли познакомиться с темой подробнее.

В этих книгах есть множество практических рекомендаций о том, как овладеть распространенными манипулятивными техниками и приемами. Также вы узнаете о наиболее эффективных методах социальной инженерии и научитесь распознавать их и защищаться от атак.

Книги по социальной инженерии:

- Кевин Митник «Призрак в сети»

- Кевин Митник, Вильям Саймон «Искусство вторжения»

- Кевин Митник, Вильям Саймон «Искусство обмана»

- Крис Касперски «Секретное оружие социальной инженерии»

- Пол Экман «Психология лжи. Обмани меня, если сможешь»

- Пол Экман «Психология эмоций. Я знаю, что ты чувствуешь»

- Эрик Берн «Игры, в которые играют люди»

И вместе с книгами почитайте несколько наших статей о манипуляции:

Помните, что овладеть искусством управления действиями окружающих способен каждый, но эти умения нужно использовать во благо людям. Иногда направлять человека и подталкивать его к выгодным нам решениям полезно и удобно. Но намного важнее уметь определять социальных хакеров и обманщиков, чтобы не стать их жертвой; намного важнее и самому не быть одним из них. Желаем вам мудрости и полезного жизненного опыта!

Источник

Методическая разработка воспитательного мероприятия

Тема: «Современные финансовые мошенничества»

Цель: Просветить участников мероприятия о существующих финансовых мошенничествах и способах борьбы с ними.

Задачи:

Образовательные

-

Формировать навыки практического использования знаний о финансовых мошенничествах;

-

Формировать в неформальной обстановке финансовую грамотность у участников.

Коррекционно – развивающие

-

Развивать логическое мышление, внимание, память.

Воспитательные

-

Воспитывать гражданские и нравственные качества.

Оборудование: мультимедийное оборудование, презентация.

Подготовила: Соц. педагог — Л.Е. Непомилуева

Ход урока

-

Организационный момент

Добрый день уважаемые дети и педагоги. Сегодня у нас состоится очередное занятие в рамках «Недели финансовой грамотности».

Информация, которую сегодня вам предстоит узнать, не простая, поэтому мы будем, использовать презентацию. Приглашаю к активной, совместной работе.

-

Основная часть (презентация)

Сообщения темы урока.

— на слайде 3 представлено ключевое, т.е. основное слово темы нашего занятия. Предлагаю вам собрать рассыпавшиеся слоги и назвать это слово. (Мошенники)

Спасибо. Правильный ответ «мошенники» и тема нашего занятия звучит так: «Современные финансовые мошенничества»

Возраст детей, собравшихся сегодня, достаточно зрелый, поэтому следующий мой вопрос не должен вызвать у вас затруднений.

5 слайд

Назовите, пожалуйста, виды преступлений, совершаемых против собственности или имущества граждан. (Обратить внимание на (СОБСТВЕННОСТЬ, ИМУЩЕСТВО, что это может быть — деньги, какие-то вещи, )

— Кража, разбой, мошенничество, грабеж.

— Чем отличается мошенничество от других перечисленных преступлений

7 слайд

Мошенничество — хищение чужого имущества или приобретение права на чужое имущество путём обмана или злоупотребления доверием, т.е. без применения силы

При этом под обманом понимается как сознательное искажение истины (активный обман), так и умолчание об истине (пассивный обман). В обоих случаях обманутая жертва сама передает свое имущество мошеннику.

Как показывает статистика, мошенничество — одна из самых распространенных на сегодняшний день форм преступлений.

11 слайд

Какие виды финансовых мошенничеств встречаются?

Мы сегодня остановимся на нескольких из них:

— Телефонные мошенничества

— Мошенничества с пластиковыми картами

— Мошенничество по кредитам

— Фиктивное трудоустройство

Формы и виды финансового мошенничества в нашей стране не являются принципиально новыми они уже были распространены в уже в конце XIX — нач.XX вв. Я думаю, что вы уже даже знакомы с самыми знаменитыми сказочными финансовыми мошенниками. Назовите их.

(Кот Базилио и лиса Алиса) – муз.заставка 12 слайд

— Махинации, связанные с привлечением денежных средств населения

посредством введения в заблуждение относительно будущих доходов.

Наиболее яркими примерами здесь несомненно служат пресловутые

финансовые пирамиды, описанные еще в знаменитой сказке Алексея Толстого «Приключения Буратино».

14 слайд

Финансовая пирамида – это привлечение денежных средств населения в некий проект, когда часть выплат по вкладам производится не из выручки от какой то деятельности предприятия, а из средств новых вкладчиков. Закономерным итогом пирамиды является банкротство и разорение вкладчиков, кто принес деньги в числе последних.

Важным фактором возникновения пирамид является финансовая безграмотность граждан!

Пример: вкладчик – 1000 рубле, девиденты, т.е. проценты через месяц – 100%, т.е. 2000 рублей. Выгодно.

Реальной деятельности, кроме привлечения новых членов, у пирамид нет. В 90-е годы в России наиболее известными финансовыми пирамидами были «Хопер-инвест», «Властелина», «Русский дом-Селенга», и конечно «МММ», во главе с С. Мавроди.

15 – 16 слайды

Мошенничества с пластиковыми картами

С каждым годом количество пользователей банковских карт неимоверно растёт. И это не удивительно, ведь выплата заработной платы на многих предприятиях осуществляется с помощью именно этой банковской услуги, немалое количество людей хранят и используют свои сбережения, пользуясь маленькой пластиковой карточкой, считая такой вариант более надёжным, удобным и безопасным, чем ношение наличных денег с собой или хранение их дома. Все это так, но при условии соблюдения строгих правил пользования.

Кражи денег с помощью банкомата являются классикой данного жанра, ведь при появлении пластиковых карт первые мошеннические схемы были связаны именно с ограблением людей через банкомат или у него. Поэтому есть большое количество вариантов мошенничества. Рассмотрим самые распространённые схемы кражи денег с помощью банкомата: Самый простой способ, когда мошенник подглядывает вводимый ПИН-код, а затем производит кражу пластиковой карты.

Вопрос: Вчера на занятии вам говорили, какие меры необходимо соблюдать. Назовите.

Ещё одним способом получения персональной информации является модификация оригинальных банкоматов путём установки накладных устройств для ввода ПИН-кода либо миниатюрных камер, а также специальной аппаратуры, способной считывать информацию с магнитных полос карты. С помощью данных приспособлений злоумышленники способны изготовить поддельные карты для кражи со счёта денежных средств.

Вопрос: Как можно избежать данного вида мошенничества? (Визуально, зрительно посмотреть, нет ли посторонних предметов на рабочей стороне банкомата)

Часто при мошенничестве с пластиковыми картами используют мобильный телефон.

Пример: На работе в различных компаниях, заработная плата перечисляется на пластиковую карточку. И многим пришли электронные письма на почтовый ящик на который зарегистрирована пластиковая карточка: “Уважаемый господин(жа) здравствуйте, Вас беспокоит ваш менеджер из Вашего банка. В данный момент у нас проходит проверка клиентских данных, поэтому просим вас сообщить номер кредитной карты и срок действия”. Многие попросту не задумываясь отправили свои номера вместе со сроком действия карты и в дальнейшем не обнаружили остатка денег на счете карточки. Затем выяснили, что это письмо прислали более 2000 пользователям карточек и большая часть прислала свои данные.

Пример: следующий случай произошел с работником нашей школы. Пример Г.Н., О.В.

17 слайд

Вопрос: Как поступить, если вдруг случилось.

Сразу же сообщите в финансовое учреждение или банк, в котором вы обслуживаетесь, и заблокируйте счета.

Поставьте в известность организацию в связи, с которой возникла проблема.

Всегда сохраняйте все чеки.

Сделайте запрос всех финансовых операций с вашими счетами.

Поменяйте пин — коды и пароли.

Будьте бдительны.

18 слайд

Следующий вид – это телефонные мошенничества

Мобильная связь получила широкое распространение уже более десяти лет назад. В этой сфере злоумышленники также нашли множество способов обогатиться. Здесь тоже очень много различных вариантов.

-

Существует огромное количество платных номеров, которые тарифицируются совсем не так, как описывает мобильный оператор. Человеку может прийти смс-сообщение о крупном выигрыше. А чтобы узнать подробную информацию, необходимо перезвонить по указанному номеру. При этом «счастливчика» долго удерживают на линии. Узнать информацию о выигрыше так и не удается. А после того как звонок прерывается, выясняется, что со счета исчезли все деньги. Распознать телефонное мошенничество достаточно просто. В сообщении будет указана лишь минимальная информация о выигрыше и номер для справок. Если акция действительно существует и проводится мобильным оператором, будут указаны сроки и условия для получения выигрыша.

-

Звонок на мобильный телефон с неприятным известием, сообщением: например, «Ваш внук сбил человека, чтобы он не сел в тюрьму, нужны деньги…» Этот сценарий телефонного мошенничества продолжает бить рекорды популярности, несмотря на все предупреждения в СМИ. Меняется только способ осуществления задуманного. Раньше преступники просто звонили «наобум» – авось, кто-то поверит. Теперь они нередко подходят к преступлению более обстоятельно и поначалу выясняют подробности о семье предполагаемой жертвы. Звонят, как правило, днем, в будние дни, когда неработающий человек находится дома один.

Пример: Самый распространенный способ мошенничества в отношении несовершеннолетних – обман на улице. Преступник подходит к школьнику на улице, рассказывает, что у него разрядился телефон и просит дать позвонить. Как правило, ребенок не умеет отказать взрослому. Преступник забирает телефон, делает вид, что набирает номер, и исчезает. Иногда такие мошенники не намного старше своих жертв.

Этой схеме – много лет. Однако в последнее время в полицию стали обращаться родители детей, которых обманули более изощренными способами.

Так, 12-летнему мальчику днем позвонил на домашний телефон незнакомый мужчина и, удостоверившись, что тот находится в квартире один, представился сотрудником больницы. Затем рассказал, что только что в палату была доставлена его мама, которую сбила машина и, если ей немедленно не сделать дорогостоящую операцию, она умрет. Удостоверившись, что мальчик знает, где родители хранят деньги, преступник по телефону управлял его действиями: заставил собрать в пакет все деньги, какие есть в доме, туда же положить ювелирные украшения, и отдать посыльному, который позвонит в дверь. Перепуганный ребенок в точности выполнил все указания и, не раздумывая, отдал пакет с деньгами и украшениями незнакомцу. Только закрыв за ним дверь, мальчик догадался позвонить матери.

-

Следующие примеры произошли с работниками нашей школы. История Н.А.

Вопрос: Как поступить, чтобы с вами не случилось неприятности?

Перепроверять звонки, перезванивать тому о ком вам сообщили неприятную новость.

Знать количество денег на вашей карте, на счете вашего телефона.

21 слайд

Следующий вид мошенничества – кредитные мошенничества

Всё чаще стали встречаться случаи мошеннического оформления кредита. Особенно «удачной находкой» для мошенников становится утерянный кем-то паспорт. В таких случаях оформить кредит на человека, утерявшего паспорт для мошенников не составит большого труда. А уж потом, у того, кто утерял паспорт, начнутся проблемы с банком, который будет именно у него требовать возврата кредита.

Как не стать жертвой кредитного афериста?

В случаях, когда оформление кредита на Ваше имя, — это все-таки дело рук мошенников, кроме обращения в банк, необходимо помнить, что до тех пор, пока Вы не докажете, что Вы не имеете никакого отношения к этому кредиту, в банке кредит будет числиться за Вами. Поэтому рекомендуем все-таки занять более активную позицию.

В случаях утери паспорта (либо другого документа, удостоверяющего личность — пенсионное удостоверение, водительское удостоверение и т.п.), необходимо сразу же обратиться в органы внутренних дел с соответствующим заявлением. При чем, чем раньше Вы это сделаете, тем лучше для Вас. Даже если на Ваше имя мошенники и оформят кредит, когда банк будет требовать от Вас возврата кредита, Вы сможете предоставить справку органов внутренних дел об утере паспорта, из которой будет видно, что в тот момент, когда на Ваше имя оформляли кредит, паспорт был уже Вами утерян. Таким образом, Вы обезопасите себя от того, что банк именно от Вас будет требовать вернуть кредит.

23 слайд

Еще один вид мошенничества — трудоустройство